| TrojWare.Win32.Crysis.D@6sd9xy è un Porta posteriore | |

| Trojan Sceso da TrojWare.Win32.Crysis.D@6sd9xy sono Shima, Trojan.Gakivod.A, Mal/VB-AER, Mal.TibsPk.D, I-Worm.Nahata, Trojan-Downloader.Agent!sd5, IM-Worm.Win32.Kelvir.k, Virus.Viking.ND, Kexqoud, Mal/TDSSPack-Z, Autorun.ACU, Emold.C, Win32:Cycler-T | |

| Spyware correlati Trojan.Kardphisher, Rootkit.Agent.grg, C-Center, VirusEffaceur, Blubster Toolbar, NetRadar, Application.Yahoo_Messenger_Spy, Win32/Heur.dropper, W32/Pinkslipbot.gen.w, SchutzTool | |

| Errore di Windows causato da TrojWare.Win32.Crysis.D@6sd9xy – 0x8024402F WU_E_PT_ECP_SUCCEEDED_WITH_ERRORS External cab file processing completed with some errors., 0xf0820 CBS_E_CANCEL user cancel, IDCANCEL returned by ICbsUIHandler method except Error(), 0xf081A CBS_E_INVALID_DRIVER_OPERATION_KEY the driver operations key is corrupt or invalid, 0x00000020, 0xf0800 CBS_E_INTERNAL_ERROR Reserved error (|); there is no message for this error, 0x0000008F, 0x0000003B, 0x000000F7 | |

| TrojWare.Win32.Crysis.D@6sd9xy infetta questi file .dll di Windows msjro.dll, browselc.dll, input.dll, defragsvc.dll, avifile.dll, xpsp3res.dll, ureg.dll, umb.dll, migisma.dll, Microsoft.JScript.Resources.dll, sppobjs.dll |

TrojWare.Win32.Crysis.D@6sd9xy potrebbe essere entrato nel tuo pc attraverso questi software. Se non li hai installati, eliminali Delicious 1.0 , Railroad Story 1.1.1 , Flock – Chat for teams and businesses 1.5.15 , DeIMG 4.0 , Stwutter 1.1 , I Hate That iTunes Done Chime! 1.0 , Arabic Genie 3.0 , NoteCoder 1.0.2 , OnCue 2.2.4 , Red Cells 1.0.2 , BBTidy 1.0b10 , PhotoArtist 2 2.0.8 , iMakeFolders 1.0.2 , DVD2Browse 1.0 , PHPDebugger , Wavepad Masters Edition , Lodist Widget 2.0 | |

Rimuovi rapidamente TrojWare.Win32.Crysis.D@6sd9xy da Windows

Un’illustrazione di TrojWare.Win32.Crysis.D@6sd9xy

TrojWare.Win32.Crysis.D@6sd9xy è un programma Troiano. Corrompe i file e attiva i bug di sicurezza per gli hacker che occupano lo spazio nel computer. Ruba dati ed esegue codici maligni. Si nasconde in background e dà la possibilità agli hacker remoti di prendere il controllo del tuo computer.

Quali sono i metodi con cui TrojWare.Win32.Crysis.D@6sd9xy entra nel tuo sistema?

TrojWare.Win32.Crysis.D@6sd9xy è penetrato dai diversi metodi. La tecnica di raggruppamento è utilizzata principalmente dagli hacker per penetrare rapidamente questo virus Troiano senza alcun permesso dell’utente nel computer. La tecnica del raggruppamento comporta il download gratuito di software che contiene virus e quando l’utente scarica questo software gratuito i virus informatici attaccano al suo interno. Si nasconde dal sistema di backdoor e dà più vulnerabilità al computer. È inoltre in grado di supportare altre minacce per attaccare all’interno del sistema. Posta indesiderata, sistema di condivisione file di rete peer-to-peer e allegati di posta indesiderata sono le fonti vitali da cui TrojWare.Win32.Crysis.D@6sd9xy può entrare nel tuo computer. Gli altri metodi sono anche utili a questo virus Troiano per attaccare il tuo computer come fare clic sui collegamenti sospetti, visitare siti porno o altri siti Web dannosi e così via.

- Modifica le impostazioni di sistema predefinite senza autorizzazione dell’utente.

- Inganna i siti di phishing produce numerosi annunci e rende il browser senza lavoro.

- In grado di raccogliere informazioni importanti.

- Causa crash del sistema.

- Rende il PC compromesso che aiuta l’attaccante remoto.

- Aiuta gli hacker a disturbare la tua privacy.

Quali sono le attività dannose del TrojWare.Win32.Crysis.D@6sd9xy?

Gli hacker iniettano il codice dannoso nel browser e avviano attività sbagliate. Ruba le informazioni dell’utente come dettagli del conto bancario, numero di carta di credito, password, ID di accesso e così via. Gli hacker generano denaro illegalmente dal rubare le tue informazioni. Ti imbrogliano e sarai vittima. Hanno usato i tuoi dati per la campagna di marketing. Quindi, è molto meglio rimuovere rapidamente TrojWare.Win32.Crysis.D@6sd9xy dal tuo computer.

Quali sono le azioni preventive che puoi prendere per TrojWare.Win32.Crysis.D@6sd9xy?

Interrompi l’esecuzione di qualsiasi tipo di programma nel tuo sistema a meno che tu non creda che provenga da una fonte sicura. Interrompere l’apertura di email di mittenti sconosciuti o allegati di posta indesiderata. Aggiorna regolarmente il tuo programma antivirus sul tuo computer. Installa regolarmente l’ultima versione del tuo sistema operativo. Scansione pen drive, DVD, CD o qualsiasi altro disco rigido prima di utilizzarlo. Non accettare il programma di applicazioni di messaggistica istantanea eseguire la scansione del programma scaricato rapidamente prima di utilizzarlo.

Procedura per rimuovere TrojWare.Win32.Crysis.D@6sd9xy

Fase 1 >> Come Avviare Windows in Modalità Provvisoria per Isolare TrojWare.Win32.Crysis.D@6sd9xy

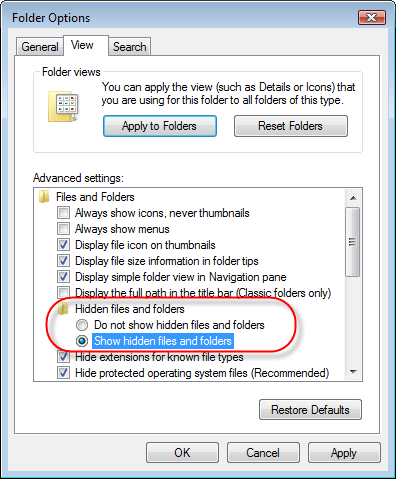

Fase 2 >> Come visualizzare i file nascosti creato da TrojWare.Win32.Crysis.D@6sd9xy

Per Windows XP

-

Uscire tutti i programmi e Vai desktop.

-

Selezionare sull’icona Risorse del computer e fare doppio clic per aprirlo.

-

Fare clic sul menu Strumenti e selezionare ora e cliccare su Opzioni cartella.

-

Selezionare su Visualizza scheda che compare in una nuova finestra.

-

Segno di spunta sulla casella accanto a Dispaly il contenuto delle cartelle di sistema.

-

Ora Selezionare la casella in modo da visualizzare i file nascosti e cartelle.

-

Ora premere su Applica e OK per chiudere la finestra.

-

Non appena vengono eseguiti questi passaggi, è possibile visualizzare i file e le cartelle che sono state create da TrojWare.Win32.Crysis.D@6sd9xy e nascoste fino ad ora.

Per Windows Vista

-

Ridurre al minimo tutte le finestre e Vai desktop.

-

Fare clic sul pulsante Start che si trova in basso LEF angolo con il logo di Windows.

-

Fare clic sul pannello di controllo sul menu e Aprirlo.

-

Pannello di controllo può essere aperto in visualizzazione classica o Pannello di controllo vista Home.

-

Se è stata selezionata la visualizzazione classica, seguire questa.

-

Fare doppio clic sull’icona della cartella per aprirla.

-

Ora selezionate la scheda Visualizza.

-

Clicca su Opzione visualizzare i file nascosti o cartelle.

-

Se è stato selezionato Pannello di controllo vista Home, seguire questa.

-

Aspetto e collegamento personalizzazione è di essere cliccato.

-

Selezionare su Mostra file nascosti o cartelle.

-

Premere Applica Opzione e fare clic su OK.

-

Questo mostrerà tutte le cartelle comprese quelle create da TrojWare.Win32.Crysis.D@6sd9xy.

Sapere come visualizzare file nascosti in Windows 7, Windows 8 e Windows 10

(A seguito della procedura di cui sopra sono necessarie per visualizzare tutti i file creati da TrojWare.Win32.Crysis.D@6sd9xy e che è noto per esistere sul PC compromessi.)

-

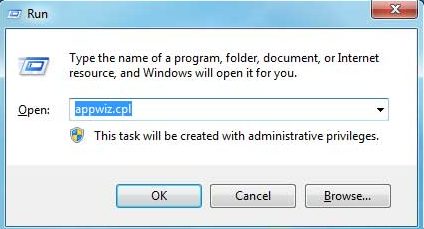

Aprire la scatola Run tenendo insieme il Start key e R.

-

Ora Tipo e appwiz.cpl ingresso e premere OK.

-

Questo vi porterà al Pannello di controllo, ora Cerca programmi sospetti o tutte le voci relative a TrojWare.Win32.Crysis.D@6sd9xy. Unistall una volta se vi capita di trovarlo. Tuttavia essere sicuri di non disinstallare qualsiasi altro programma dalla lista.

-

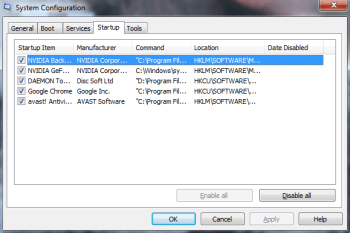

Nel campo di ricerca, type msconfig e premere su Invio, questo pop-up una finestra.

-

Nel menu di avvio, deselezionare tutte le TrojWare.Win32.Crysis.D@6sd9xy voci relative o che sono sconosciuti come produttore.

Fase 3 >> Aprire la scatola Run premendo Start Key e R in combinazione

-

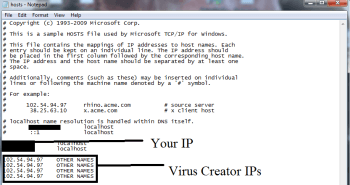

Copy + incollare il seguente comando come.

-

notepad %windir%/system32/Drivers/etc/hosts e stampa su OK.

-

Si aprirà un nuovo file. Se il sistema è stato violato da TrojWare.Win32.Crysis.D@6sd9xy, certo IP verrà visualizzato che si trova nella parte inferiore dello schermo.

-

Cercare l’IP sospetto che è presente nella vostra Localhost.

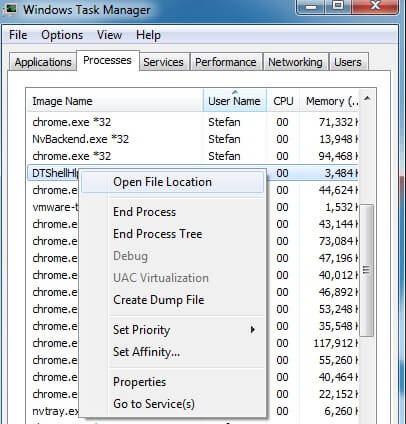

Fase 4 >> Come di interrompere TrojWare.Win32.Crysis.D@6sd9xy processi in esecuzione

-

Andare sulla scheda Processi premendo CTRL + SHIFT + ESC Keys insieme.

-

Cercare le TrojWare.Win32.Crysis.D@6sd9xy processi in esecuzione.

-

Fare clic destro su TrojWare.Win32.Crysis.D@6sd9xy e terminare il processo.

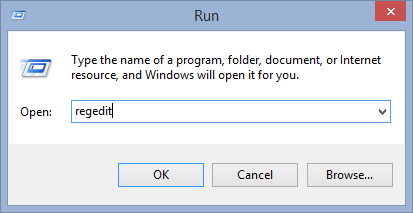

Fase 5 >> Come rimuovere TrojWare.Win32.Crysis.D@6sd9xy correlati Registry Entries

-

Aperto Registro di sistema digitando Regedit nella casella Esegui e premere Invio chiave.

-

Si aprirà tutto l’elenco delle voci.

-

Ora Trovare e ricercare le voci create da TrojWare.Win32.Crysis.D@6sd9xy e con cautela eliminarlo.

-

In alternativa, è possibile cercare manualmente nella lista per eliminare TrojWare.Win32.Crysis.D@6sd9xy manualmente.

Purtroppo, se non si riesce a rimuovere TrojWare.Win32.Crysis.D@6sd9xy, la scansione del PC Ora. Anche presentare domanda e fateci sapere nel caso in cui si stanno avendo qualche dubbio. I nostri esperti saranno sicuramente risponderà con alcuni suggerimenti positivi per la stessa. Grazie!