[email protected] Ransomware: nuova variante di Scarab Ransomware

Recentemente, le ricerche sui malware hanno identificato un nuovo membro della famiglia Scarab chiamato [email protected] Ransomware . Il nome di questo ransomware si basa sull'indirizzo e-mail che viene fornito dopo aver bloccato i file dell'utente. Come la variante precedente, prolifera silenziosamente all'interno del PC e svolge diverse attività a scopo di monetizzazione. Avvia immediatamente la procedura di crittografia per bloccare i file e quindi visualizza una richiesta di riscatto intitolata COME RECUPERARE I FILE CRIPTATI.TXT.

Dettagli tecnici di [email protected] Ransomware

| Nome della minaccia | [email protected] Ransomware |

| Categoria | Riscatto virus |

| Appartiene a | Famiglia Scarab Ransomware |

| Impatto sul rischio |  |

| PC interessati | Sistema operativo Windows |

| Richiesta di riscatto | COME RECUPERARE FILE CIFRATI .TEST |

| Indirizzo email | [email protected] o [email protected] |

| Raccomandazioni per la rimozione | Scarica Windows Scanner Tool per rilevare e sbarazzarsi di [email protected] Ransomware. |

[email protected] Ransomware si diffonde principalmente tramite email di spam

[email protected] Il ransomware è noto come versione personalizzata del virus scarabeo Scarab che ha lo scopo di evitare il rilevamento e raggiungere un numero sempre maggiore di utenti di computer. Anche se è un artista della truffa ha usato diversi metodi complicati e tattiche di social engineering per compromettere la macchina, ma principalmente è diffusa tramite e-mail di spam che includono un falso file MS Word chiamato Initiatives. Il documento Iniziative ha in realtà due estensioni e viene caricato su un PC Windows come un file eseguibile. Pertanto, gli esperti sono avvisati rigorosamente che gli utenti non aprono email di spam o allegati inviati alla loro posta in arrivo da persone o mittenti sconosciuti.

Attività svolte da [email protected] Ransomware per trasformare gli utenti in vittime

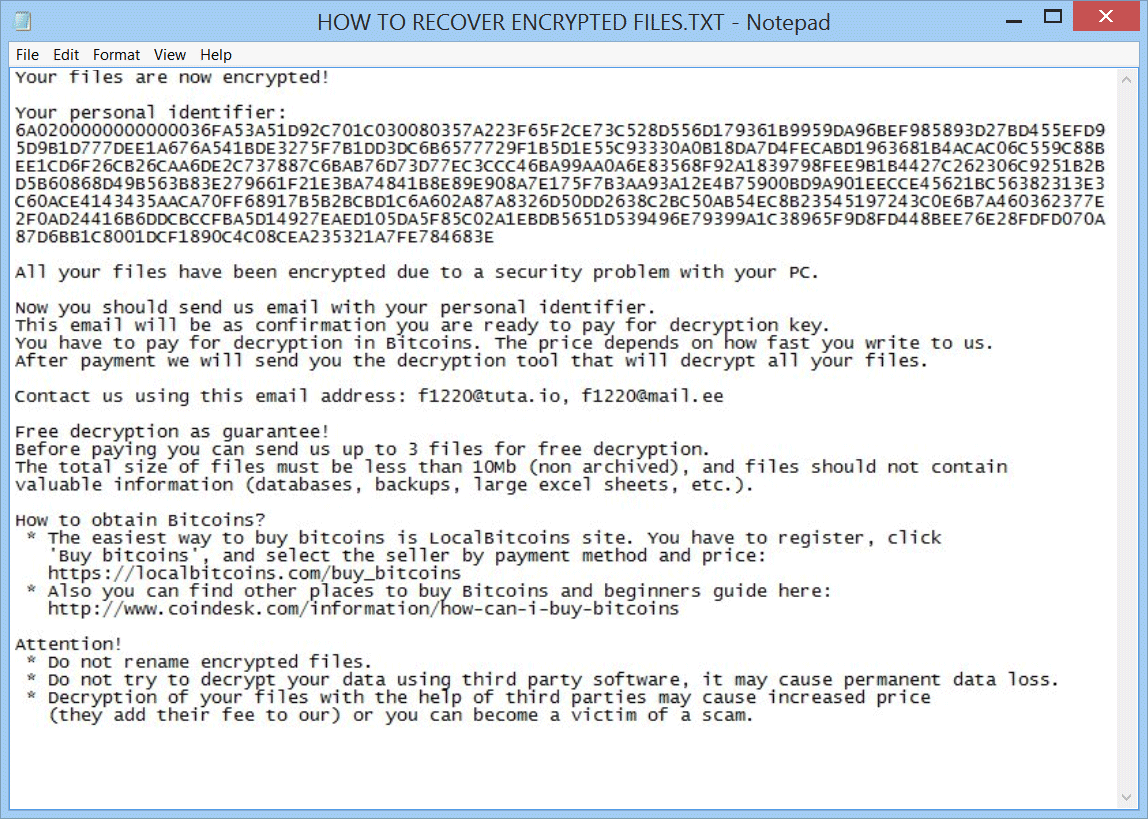

Non appena [email protected] Ransomware entra nel PC con successo, inizia immediatamente a fare azioni famigerate per soddisfare le loro cattive intenzioni. Utilizza una crittografia potente e codifica tutti i dati degli utenti, inclusi clip audio o video, immagini, documenti, PDF, database, fogli di calcolo e molti altri. La cosa più importante di questo malware di crittografia dei file è che non solo blocca i dati, ma altera anche i nomi dei file utente aggiungendo un'estensione di file strana e cancella le copie del volume shadow e i punti di ripristino del sistema. Quindi, dopo aver caricato un file di testo nel Blocco note denominato COME RECUPER FILATI.CRISCRITI.txt che funge da richiesta di riscatto.

Sapere cosa riscatta la nota di [email protected] Ransomware dice

COME RECUPERARE I file FILIPATI.txt crittografati include un messaggio che indica che tutti i file sono stati bloccati e per decrittografarli è necessario scrivere un'email a [email protected]. In riscatto, gli hacker hanno anche detto che il recupero dei file è possibile pagando una tassa di riscatto in Bitcoin. Lo sviluppatore di [email protected] Ransomware dichiara che i file verranno decodificati una volta che l'utente ha pagato la tariffa di riscatto. Per la soddisfazione degli utenti, offre la decrittografia gratuita di 3 file, ma ciò non significa che gli hacker possano essere considerati attendibili. Gli hacker spesso ignorano le vittime una volta pagata la quota di riscatto. Questo è il motivo per cui, gli utenti dovrebbero ignorare la richiesta di riscatto e devono optare per una guida di rimozione ransomware efficace per eliminare [email protected] Ransomware .

Gratis la scansione del PC di Windows per rilevare [email protected] Ransomware

Rimuovere [email protected] Ransomware dal PC

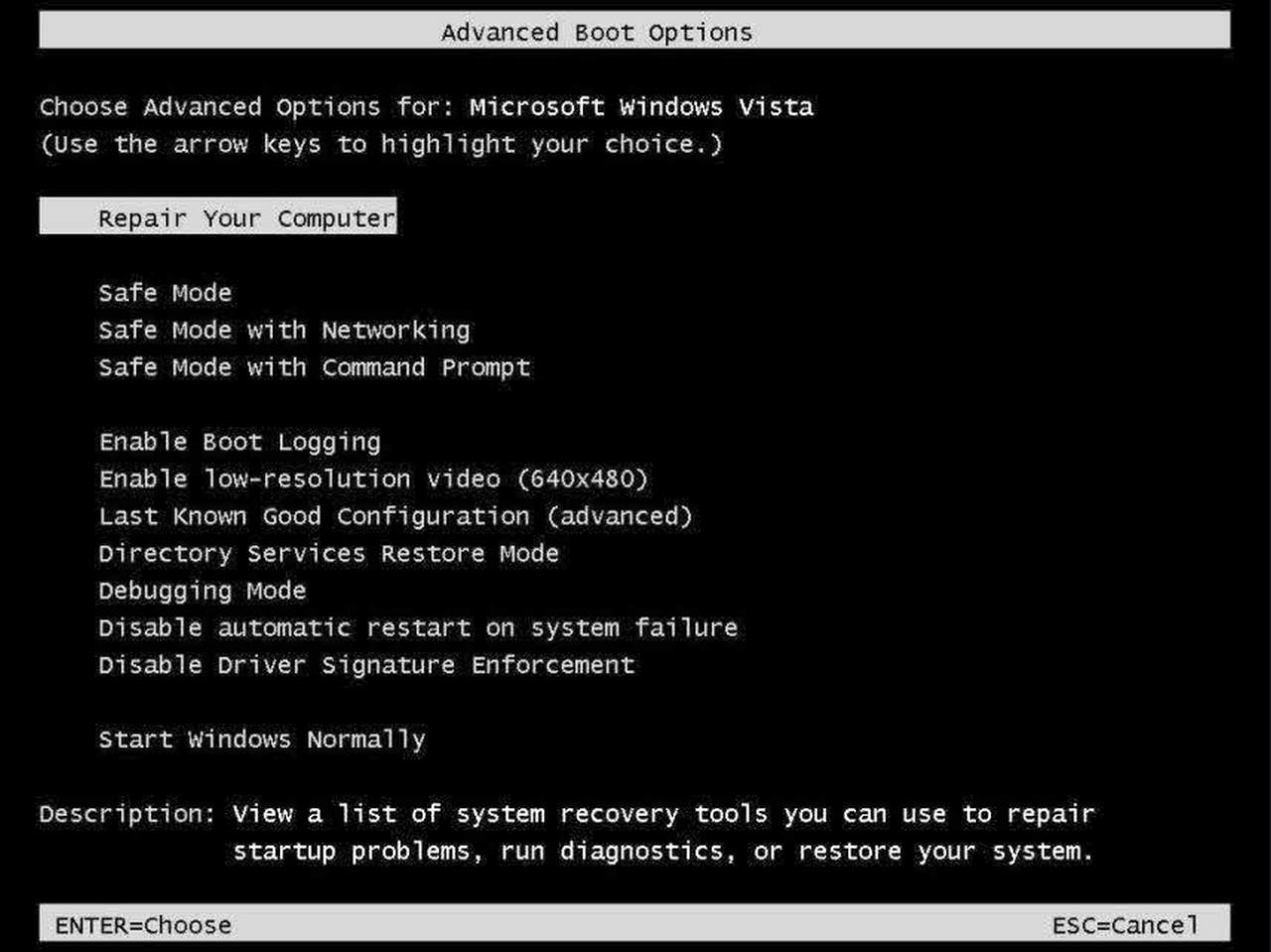

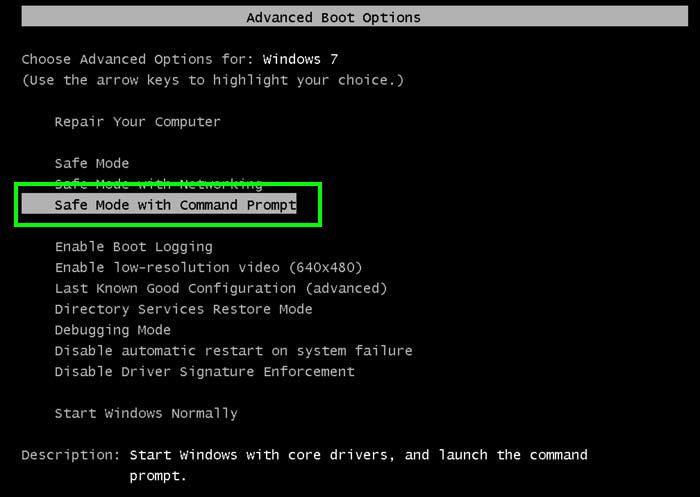

Fase 1: Rimuovere [email protected] Ransomware in Modalità provvisoria con prompt dei comandi:

- Scollegare il PC con connessione di rete.

- Fare clic sul pulsante di riavvio e tenere premuto regolarmente tasto F8 durante il riavvio del sistema.

- Quando spettacolo “Opzioni avanzate di Windows Menu” sullo schermo e.

- selezionare “Modalità provvisoria con prompt dei comandi” e premere il tasto Invio.

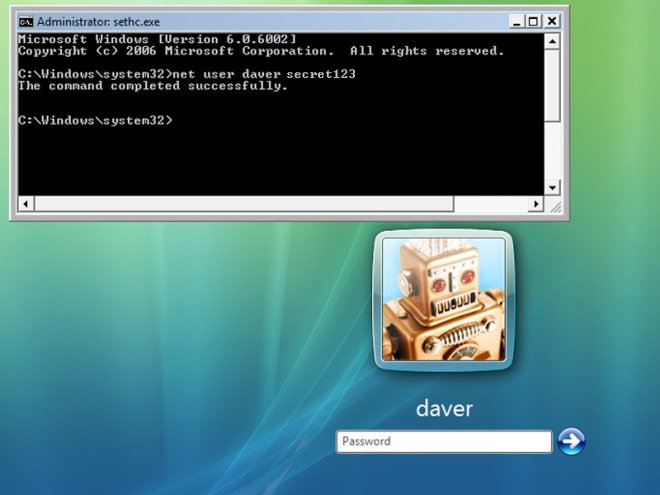

- È necessario effettuare il login al computer con l’account Administrator per la piena privilegio.

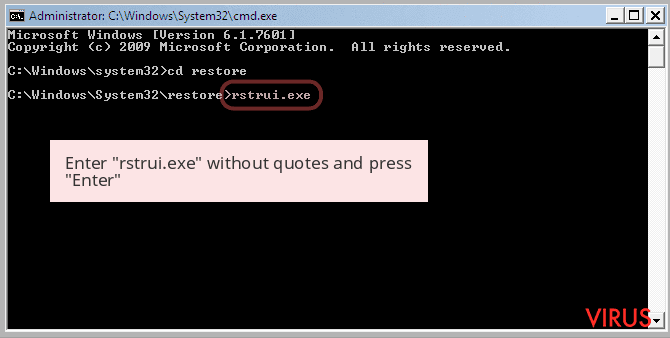

- Una volta visualizzato il prompt dei comandi digitare rstrui.exe e premere Invio

- Ora seguire le istruzioni sullo schermo per completare il ripristino del sistema.

Fase 2: Rimuovere [email protected] Ransomware utilizzando MSConfig in modalità provvisoria:

- Spegnere il computer e riavviare di nuovo.

- Durante l’avvio premere il tasto “F8” costantemente aprire “Opzioni avanzate di Windows Menu”.

- Utilizzare i tasti freccia per selezionare l’opzione “Modalità provvisoria” e premere il tasto Invio.

- Una volta get sistema iniziato andare al menu Start. Tipo “msconfig” nella casella di ricerca e avviare l’applicazione.

- Vai alla scheda Avvio e cercare i file da% AppData% o% TEMP% cartelle utilizzando rundll32.exe. Vedere un esempio qui sotto:

C: \ Windows \ System32 \ rundll32.exe C: \ Utenti \ nomeutente \ AppData \ Local \ Temp \ regepqzf.dll, H1N1

- Disattivare tutte le voci malevoli e salvare le modifiche.

- Ora riavviare il computer normalmente.

Fase 3: Uccidi processo dannoso correlati Per [email protected] Ransomware

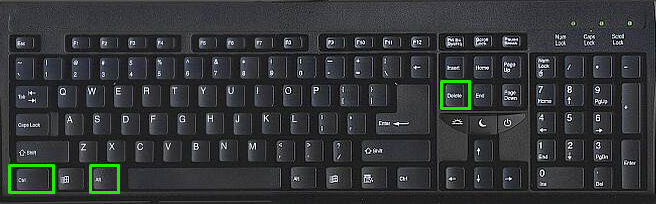

- Premere Alt + Ctrl + Canc pulsanti insieme.

- Si aprirà il Task Manager sullo schermo.

- Vai al processo Tab e trovare [email protected] Ransomware processo correlato.

- Fare clic sul processo Termina adesso il tasto per fermare il processo in esecuzione.

Fase 4: Rimuovere [email protected] Ransomware virus dal voce del Registro

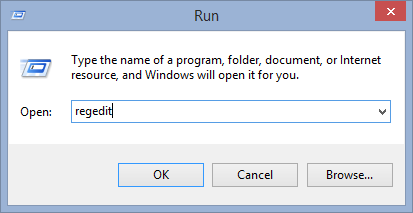

- Premere il tasto “Windows + R” insieme per aprire Run Box.

- Digitare “regedit” e fare clic sul pulsante OK.

- Individuare e rimuovere [email protected] Ransomware voci relative.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnceEx

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Runonce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServices

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

Ora si spera che hai rimosso completamente il virus dal computer [email protected] Ransomware. Se siete ancora ottenere un messaggio di riscatto dalla minaccia o in grado di accedere ai file, allora vuol dire che il virus ancora rimangono nel computer. In tale situazione non si dispone di qualsiasi altra opzione tranne la rimozione di questo virus utilizzando uno potente strumento di rimozione malware.

Mentre se una copia di backup dei file infetti o crittografati, allora si può anche reinstallare il sistema operativo di Windows. Questo cancellerà tutti i file e dati con l’infezione [email protected] Ransomware. Si otterrà un sistema informatico completamente vuoto con nessun file. Ora è possibile utilizzare il backup per ottenere il vostro file. Se non si dispone di alcun backup quindi utilizzando lo strumento di rimozione malware è una scelta migliore per voi.

Se avete qualsiasi domanda o domanda per quanto riguarda il computer, allora si può facilmente chiedere il problema ai nostri esperti. Vai alla pagina fare qualsiasi domanda e ottenere la risposta per la query direttamente da esperti fuori.