Descrizione A proposito di [email protected] ransomware

Appartenente alla famiglia ransomware, [email protected] ransomware 'stato segnalato come una variante di estensione 0,777 file stesso era un programma molto pericoloso. Questo ransomware come il suo predecessore uno, infetta i sistemi server prevalentemente. È abituata di ottenere la perforazione segreto all'interno del PC per lo più tramite le connessioni RDP mirati. E 'seguito con successo all'interno del PC esegue la scansione tutte le unità accessibili per i dati associati con i formati di eminenti ma inutili. Ora, dopo il completamento della procedura di scansione, si fa uso di una tecnica di crittografia algoritmo cioè RSA-1024 per la crittografia dei file o dati e renderli totalmente inaccessibile per gli utenti. Questa minaccia dannoso non si ferma qui. modifica inoltre lo sfondo del desktop e genera un messaggio che indica che:

'I tuoi file sono stati crittografati

con algoritmo di crittografia RSA-1024

mandare 1 file crittografato per la nostra posta:

ATTENZIONE!!! Hai due giorni per consegnare il pagamento, dopo che la chiave di decrittazione sarà cancellato !!!! '

Più tardi sollecita sugli utenti a pagare certa somma di denaro riscatto per decifrare o sbloccare i file crittografati. Anche se sembra una procedura di autentica, ma si consiglia di non attuarlo di istruzioni poiché è stato molto chiaramente dimostrato dagli esperti di sicurezza che non è un programma legittimo a tutti. E 'stato appena realizzato per guadagnare soldi da utenti di PC inesperti.

Le proprietà di [email protected] ransomware è stato trovato molto simile al suo predecessore e quindi fare bersagli gli stessi contenitori di dati come quella dell'originale.

.zip, .ert, .bak, .xml, .cf, mdf, .fil, .SPR, .accdb, .abf, .a3d, .asm, .fbx, .fbw, .fbk, FDB, .fbf , .max, .m3d, dbf, lDF, .keystore, .iv2i, .gbk, .r3d, .rwl, .rx2, p12, .sbs, .sldasm, wps, .sldprt, odc,. ODB, old, .nbd, .nx1, .NRW, .orf, .ppt, .mov, .mpeg, .csv, .mdb, cer, .arj, .ods, .mkv, .avi, .odt, .pdf, .docx, .gzip, .m2v, .cpt, .raw, .cdr, cdx, .1cd, .3gp, .7z, .rar, .db3, .zip, .xlsx, .xls, .rtf , .doc, .jpeg, .jpg, .psd, .gho, .sn1, .SNA, .spf, .sr2, .srf, .srw, .tis, .tbl, .x3f, .ods, .pef,. pptm, .txt, pst, .ptx, .pz3, .mp3, .odp, qic, .wps.

Come [email protected] ransomware Immet.e sue proprietà dannosi

Molto probabilmente, [email protected] ransomware si propaga via e-mail spam. Spesso entra anche a causa del download di programmi freeware, toccando link sospetti, l'uso di CD danneggiati ecc Questo programma ransomware modifica le impostazioni predefinite del sistema e ruba cose personali dell'utente per scopi malvagi. Si installa vari altri programmi vizioso all'interno del PC e non voglia i siti WordPress e negozio on-line di funzionare. Questa minaccia riduce il potenziale di lavoro del sistema di mira. Pertanto, per fornire una protezione efficace ai file del sistema nonché la roba personale, è molto necessario eliminare [email protected] ransomware rapidamente dal sistema informatico.

Gratis la scansione del PC di Windows per rilevare [email protected] Ransomware

Rimuovere [email protected] Ransomware dal PC

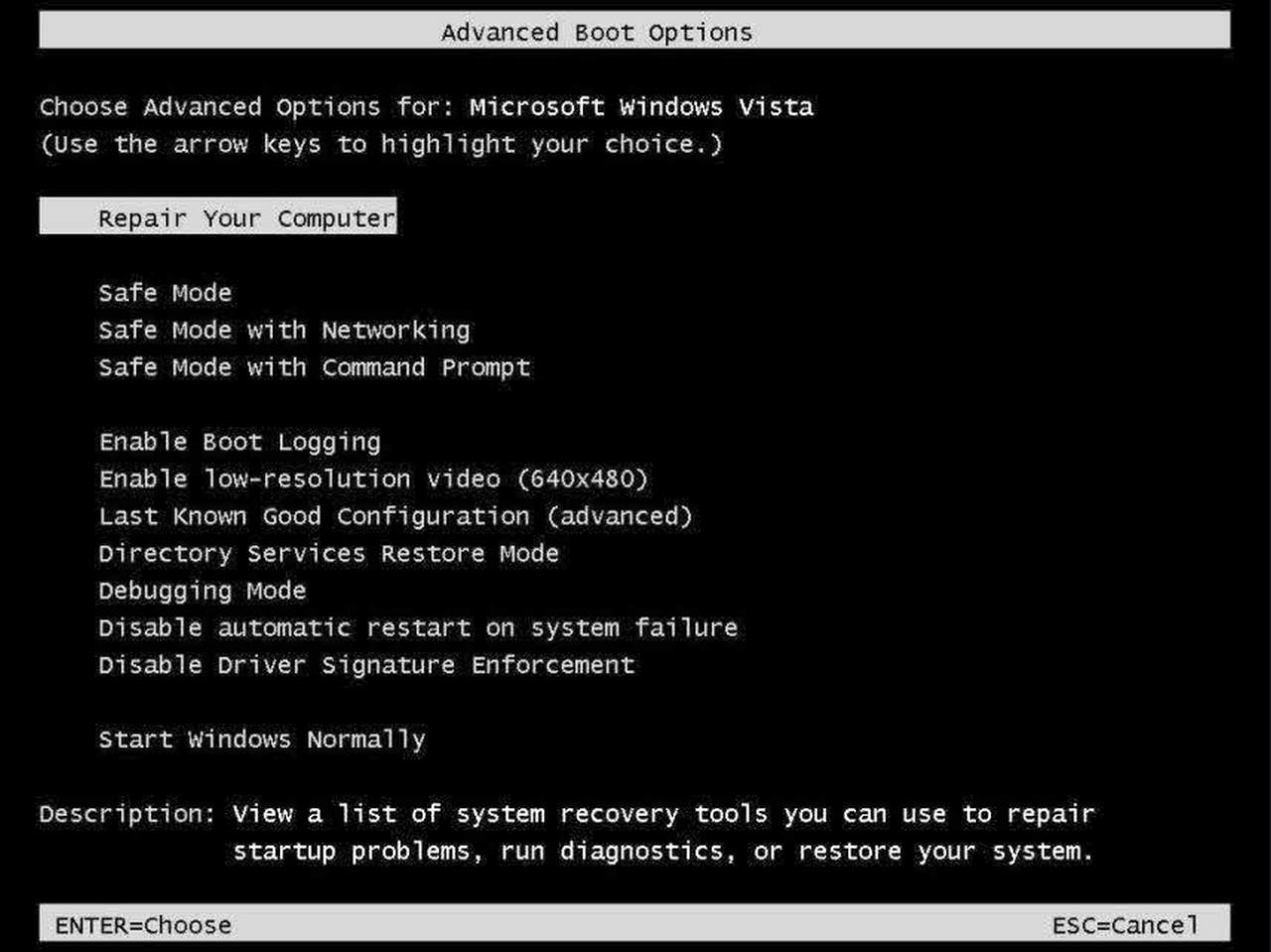

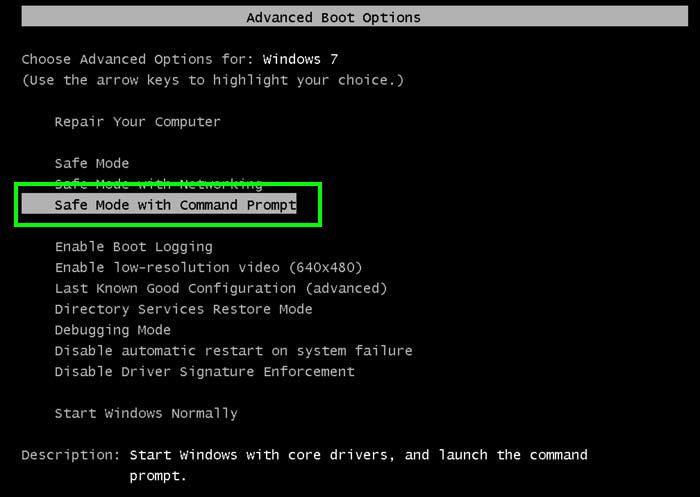

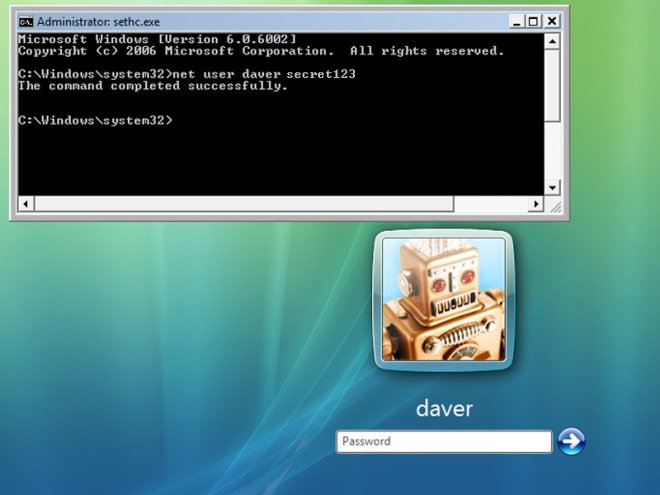

Fase 1: Rimuovere [email protected] Ransomware in Modalità provvisoria con prompt dei comandi:

- Scollegare il PC con connessione di rete.

- Fare clic sul pulsante di riavvio e tenere premuto regolarmente tasto F8 durante il riavvio del sistema.

- Quando spettacolo “Opzioni avanzate di Windows Menu” sullo schermo e.

- selezionare “Modalità provvisoria con prompt dei comandi” e premere il tasto Invio.

- È necessario effettuare il login al computer con l’account Administrator per la piena privilegio.

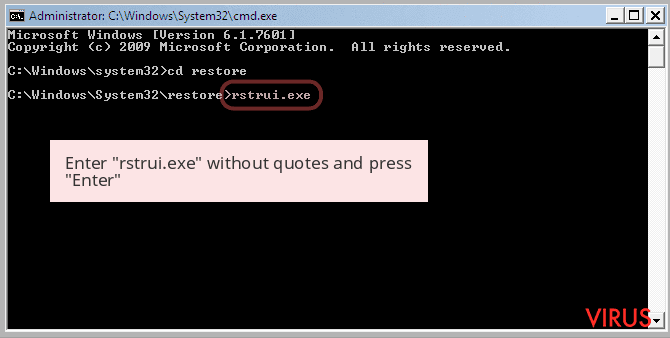

- Una volta visualizzato il prompt dei comandi digitare rstrui.exe e premere Invio

- Ora seguire le istruzioni sullo schermo per completare il ripristino del sistema.

Fase 2: Rimuovere [email protected] Ransomware utilizzando MSConfig in modalità provvisoria:

- Spegnere il computer e riavviare di nuovo.

- Durante l’avvio premere il tasto “F8” costantemente aprire “Opzioni avanzate di Windows Menu”.

- Utilizzare i tasti freccia per selezionare l’opzione “Modalità provvisoria” e premere il tasto Invio.

- Una volta get sistema iniziato andare al menu Start. Tipo “msconfig” nella casella di ricerca e avviare l’applicazione.

- Vai alla scheda Avvio e cercare i file da% AppData% o% TEMP% cartelle utilizzando rundll32.exe. Vedere un esempio qui sotto:

C: \ Windows \ System32 \ rundll32.exe C: \ Utenti \ nomeutente \ AppData \ Local \ Temp \ regepqzf.dll, H1N1

- Disattivare tutte le voci malevoli e salvare le modifiche.

- Ora riavviare il computer normalmente.

Fase 3: Uccidi processo dannoso correlati Per [email protected] Ransomware

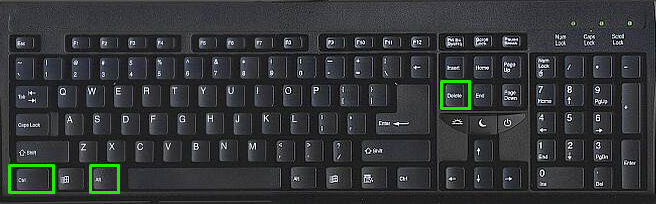

- Premere Alt + Ctrl + Canc pulsanti insieme.

- Si aprirà il Task Manager sullo schermo.

- Vai al processo Tab e trovare [email protected] Ransomware processo correlato.

- Fare clic sul processo Termina adesso il tasto per fermare il processo in esecuzione.

Fase 4: Rimuovere [email protected] Ransomware virus dal voce del Registro

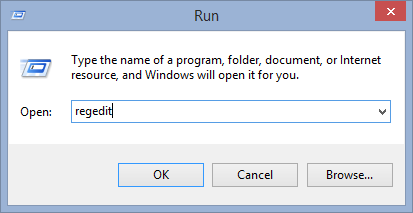

- Premere il tasto “Windows + R” insieme per aprire Run Box.

- Digitare “regedit” e fare clic sul pulsante OK.

- Individuare e rimuovere [email protected] Ransomware voci relative.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnceEx

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Runonce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServices

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

Ora si spera che hai rimosso completamente il virus dal computer [email protected] Ransomware. Se siete ancora ottenere un messaggio di riscatto dalla minaccia o in grado di accedere ai file, allora vuol dire che il virus ancora rimangono nel computer. In tale situazione non si dispone di qualsiasi altra opzione tranne la rimozione di questo virus utilizzando uno potente strumento di rimozione malware.

Mentre se una copia di backup dei file infetti o crittografati, allora si può anche reinstallare il sistema operativo di Windows. Questo cancellerà tutti i file e dati con l’infezione [email protected] Ransomware. Si otterrà un sistema informatico completamente vuoto con nessun file. Ora è possibile utilizzare il backup per ottenere il vostro file. Se non si dispone di alcun backup quindi utilizzando lo strumento di rimozione malware è una scelta migliore per voi.

Se avete qualsiasi domanda o domanda per quanto riguarda il computer, allora si può facilmente chiedere il problema ai nostri esperti. Vai alla pagina fare qualsiasi domanda e ottenere la risposta per la query direttamente da esperti fuori.