Dettagli completi su [email protected] ransomware

[email protected] ransomware è un virus di crittografia che il malware ricercatori che prendono il nome l'indirizzo e-mail [email protected] cui le vittime sono diretti a contattare se vogliono lo strumento decryptor. valutazione del malware iniziale ha dimostrato che la minaccia è consegnato agli utenti di computer da documenti malevoli o file allegati alle e-mail di spam. Gli utenti PC possono essere accolti per scaricare e aprire il file con attivazione macro DOCX, XLSX e PDF. Gli esperti di sicurezza di sistema consigliano gli utenti di macchine per evitare le mail spazzatura ed eliminare i messaggi arrivati dall'indirizzo email sconosciuto che assomiglia resoconti ufficiali dei servizi come Amazon, PayPal, e social media come Twitter, Facebook e Instagram.

Alcune delle altre varianti di ransomware [email protected]

Analisi approfondita su questo virus ha rivelato che la minaccia è una versione alterata di 'Globe ransomware' e funziona in modo molto simile a '.kyra Estensione file ransomware'. Anche se, se si ha familiarità con il malware come Locky ransomware e Ombra ransomware Allora ti non essere sorpresi con il comportamento di questa infezione. Questa minaccia [email protected] ransomware è un tipico rappresentante di file di coder suddivisione del ransomware e combina RSA e AES cifre al fine di facilitare il processo di crittografia. E 'noto per indirizzare quasi 500 tipi di file ed è in grado di interferire con la procedura di lavoro di software specializzato. Gli utenti PC dovrebbero essere preoccupati se questo ransomware riesce a codificare i dati sulle proprie workstation e sistemi di home.

[email protected] ransomware: decrittografia strumento gratuito è disponibile

I file crittografati da questa caratteristica di malware '.orgasm @ india.com' estensione posizionati subito dopo il formato di file predefinito. Il nome dei dati crittografati non vengono modificate e al contrario di come funziona il virus Crypto ransomware. Al momento della stesura di questo post, gli analisti di sicurezza sono riusciti a rompere il motore di infezione [email protected] ransomware e rilasciato uno strumento gratuito decryptor, che si può trovare su Google come GlobeDecryptor e RansomwareFileDecryptor. Tuttavia, gli utenti devono tenere a mente che gli sviluppatori di questo malware sono in grado di rilasciare la versione aggiornata del ransomware che può utilizzato un processo di crittografia migliore e potrebbe non essere in grado di utilizzare un decryptor gratuito.

Come misura di sicurezza, gli utenti devono installare un gestore di backup e utilizzare i servizi di storage e cloud rimovibili come Google e Dropbox per proteggere i dati di sistema e file. L'installazione di un potente e affidabile scanner anti-malware in grado di fornire una protezione aggiuntiva per gli utenti. Inoltre, fornitori di anti-virus possono rilevare l'eseguibile di minaccia [email protected] ransomware come:

- Win32.Trojan.Cryfile.Woza

- Trojan (004f6e981)

- FileCryptor.MNW

- W32 / Filecoder.FS! Tr

- Trojan.Dynamer.A8

- Gen: Variant.Zusy.204486

- Trojan: Win32 / Dynamer ac

- Troj.Ransom.W32.Cryfile! C

- Ransom_PURGE.SM1

- Trojan / Win32.CryFile.N2147488425

- Trojan.Win32.Generic! BT

- TR / ATRAPS.Gen

Invasion tecniche utilizzate da [email protected] ransomware

Questo ransomware è consegnato principalmente via e-mail dannoso che puntano a file infetti o direttamente collegati. Altro metodo di intrusione include i pacchetti di software contraffatto, annunci dannosi, browser hijacker, kit di exploit e virus Trojan. Alcuni degli altri campioni di minaccia sono stati segnalati come essere distribuiti attraverso i documenti di macro-infettati come Microsoft fogli di calcolo Excel (XLSX), file PDF e documenti Microsoft Word (DOC).

Gratis la scansione del PC di Windows per rilevare [email protected] Ransomware

Gratis la scansione del PC Windows per rilevare [email protected] Ransomware A: Come rimuovere [email protected] Ransomware dal PC

Fase: 1 Come riavviare Windows in modalità provvisoria con rete.

- Fare clic sul pulsante Riavvia per riavviare il computer

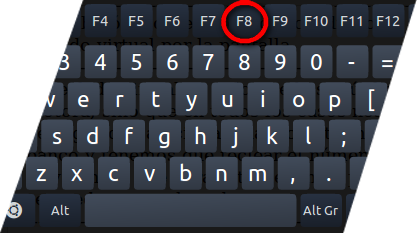

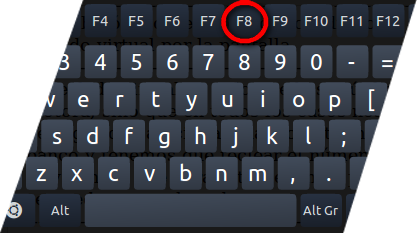

- Premere e tenere premuto il tasto F8 durante il processo di riavvio.

- Dal menu di avvio, selezionare Modalità provvisoria con rete utilizzando i tasti freccia.

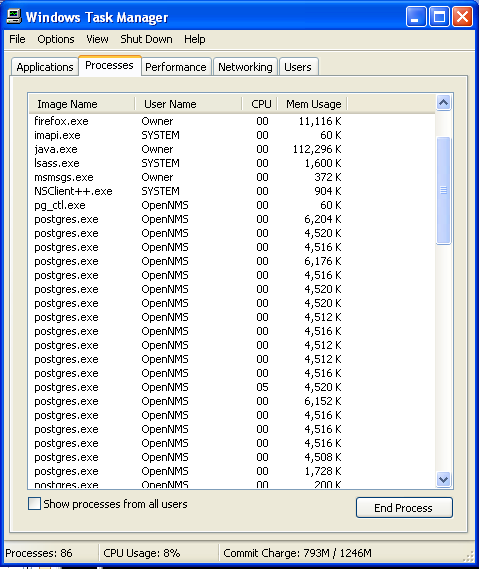

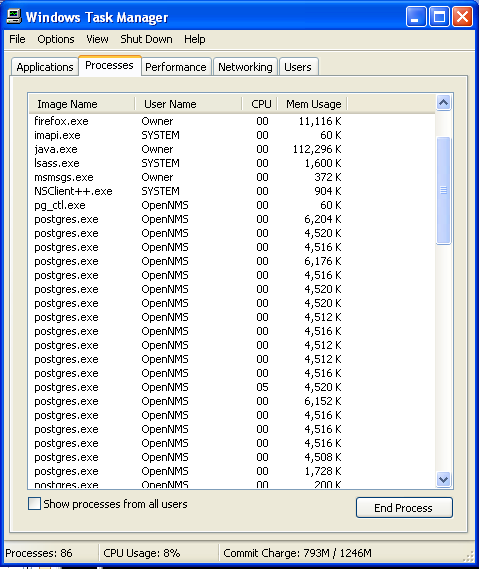

Fase: 2 Come uccidere [email protected] Ransomware relativo processo da Task Manager

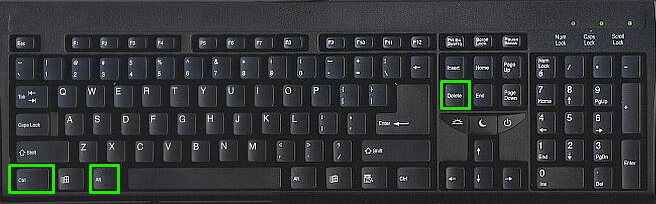

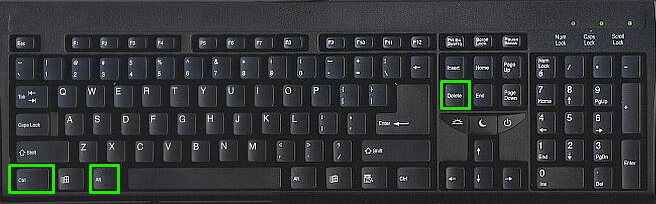

- Premere Ctrl + Alt + Canc sulla tastiera insieme

- Sarà aprire Task Manager in Windows

- Vai alla scheda Processo, trovare il processo correlato [email protected] Ransomware.

- Ora cliccate su sul pulsante Termina processo per chiudere questo compito.

Fase: 3 Disinstallare [email protected] Ransomware Dal Pannello di controllo di Windows

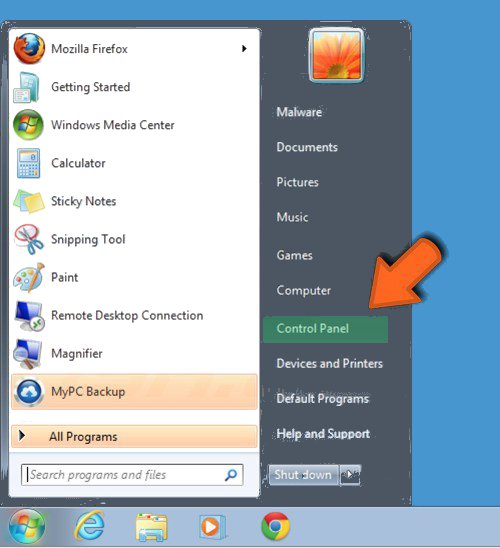

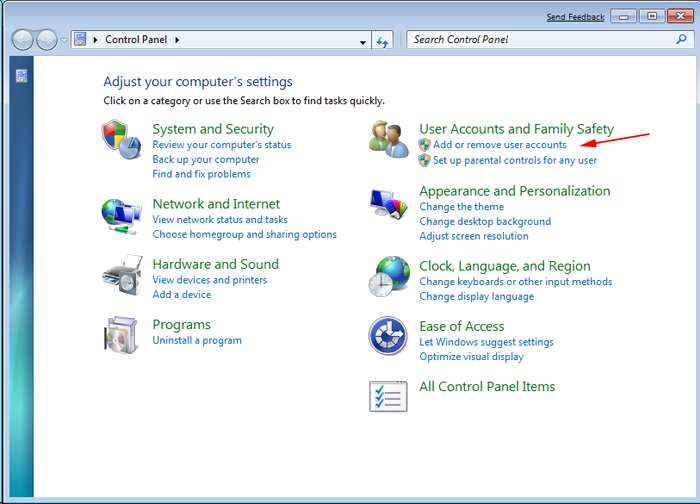

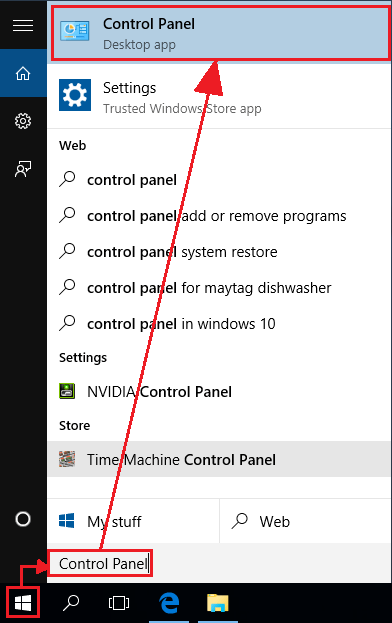

- Visita il menu Start per aprire il Pannello di controllo.

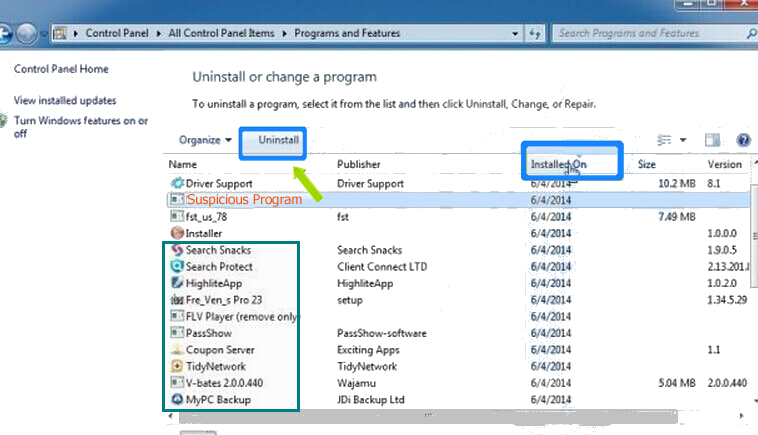

- Selezionare Disinstalla un opzione del programma dalla categoria Programmi.

- Scegli e rimuovere tutti gli elementi relativi [email protected] Ransomware dalla lista.

B: Come ripristinare file crittografati [email protected] Ransomware

Metodo: 1 utilizzando ombra Explorer

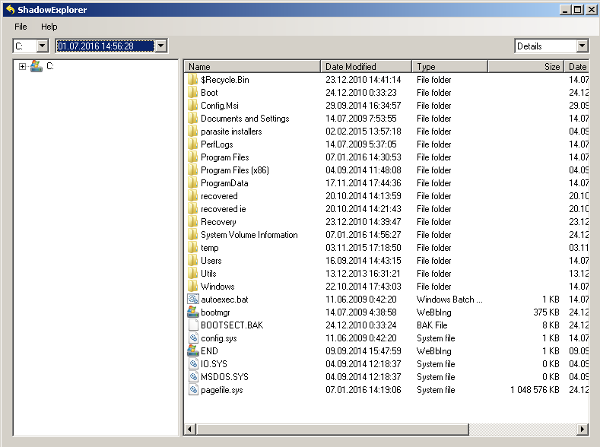

Dopo aver rimosso [email protected] Ransomware dal PC, è importante che gli utenti dovrebbero ripristinare i file crittografati. Dal momento che, ransomware cifra quasi tutti i file memorizzati, tranne le copie shadow, si dovrebbe tentare di ripristinare i file originali e cartelle utilizzando copie shadow. Questo è dove ShadowExplorer può dimostrare di essere a portata di mano.

Scarica ShadowExplorer Ora

- Una volta scaricato, installare Ombra Explorer nel PC

- Fare doppio clic per aprirlo e ora selezionare C: auto da pannello di sinistra

- In data depositata, si raccomanda agli utenti di selezionare arco di tempo di almeno un mese fa

- Selezionare e passare alla cartella avere dati crittografati

- Fare clic destro sui dati e file crittografatiScegliere l’opzione Esporta e selezionare una destinazione specifica per il ripristino dei file originali

Metodo: 2 Restore PC Windows alle impostazioni iniziali di fabbrica

Seguendo i passi di cui sopra vi aiuterà a rimuovere [email protected] Ransomware dal PC. Tuttavia, se l’infezione persiste ancora, gli utenti sono invitati a ripristinare il loro PC Windows per le sue impostazioni predefinite.

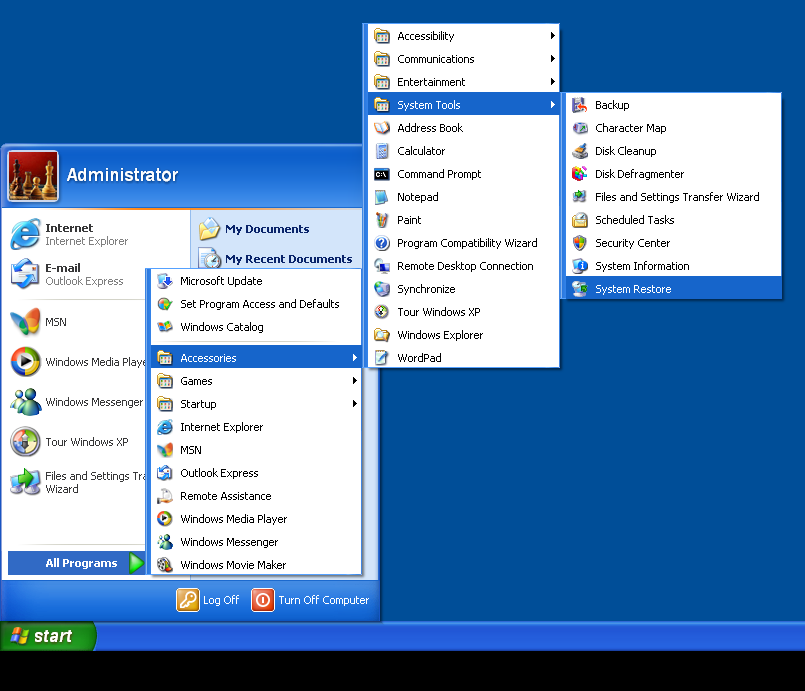

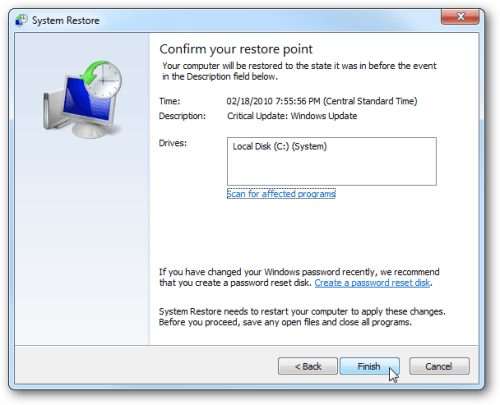

Ripristino configurazione di sistema in Windows XP

- Accedere a Windows come amministratore.

- Fare clic su Start > Tutti i programmi > Accessori.

- Trova Utilità di sistema e fare clic su Ripristino configurazione di sistema

- Selezionare Ripristina il computer a uno stato precedente e fare clic su Avanti.

- Scegliere un punto di ripristino quando il sistema non è stato infettato e fare clic su Avanti.

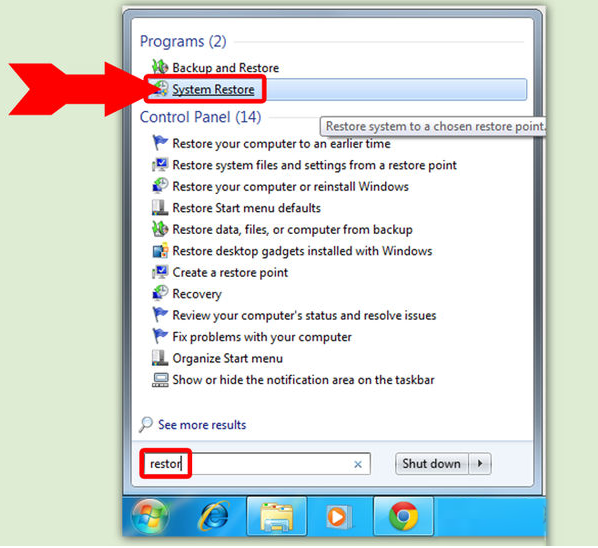

Ripristino configurazione di sistema di Windows 7 / Vista

- Vai al menu Start e trovare Ripristino nella casella di ricerca.

- Ora selezionare l’opzione di sistema dai risultati di ricerca di ripristino

- Dal sistema finestra Ripristino, fare clic sul pulsante Avanti.

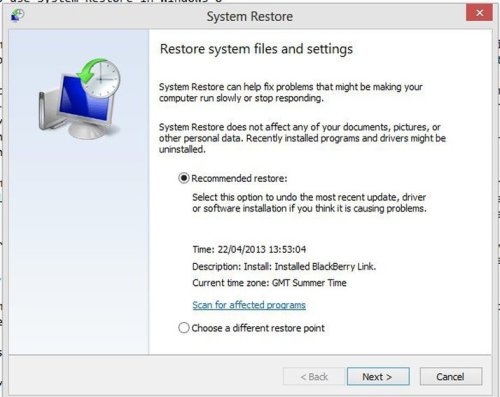

- Selezionare un punti di ripristino in cui il PC non è stato infettato.

- Fare clic su Avanti e seguire le istruzioni.

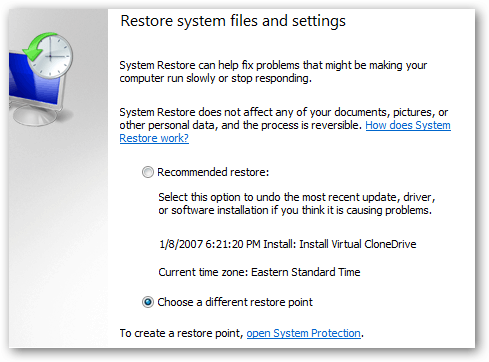

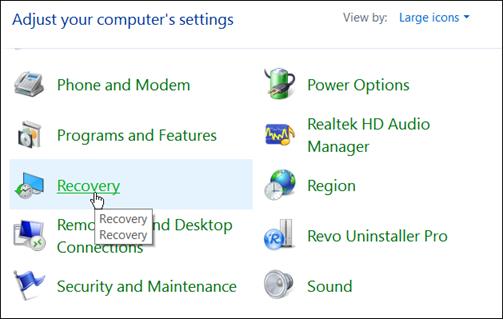

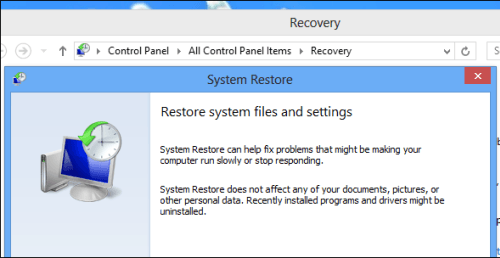

Ripristino configurazione di sistema di Windows 8

- Vai alla casella di ricerca e digitare Pannello di controllo

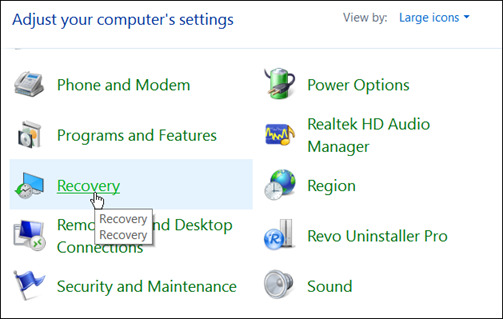

- Selezionare Pannello di controllo e l’opzione di riscossione aperti.

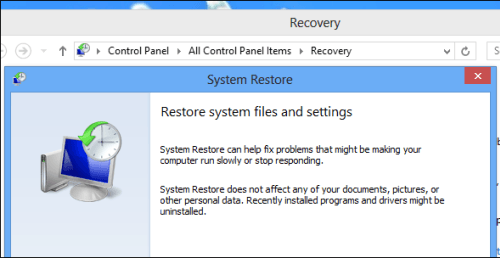

- Ora Selezionare Sistema aperto opzione Ripristina

- Per saperne di qualsiasi recente punto di ripristino quando il PC non è stato infettato.

- Fare clic su Avanti e seguire le istruzioni.

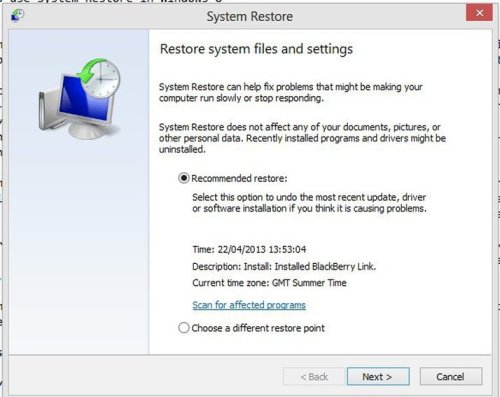

Ripristino configurazione di sistema di Windows 10

- Fare clic destro sul menu Start e selezionare Pannello di controllo.

- Aprire il Pannello di controllo e scoprire l’opzione di ripristino.

- Selezionare recupero > Ripristino Open System > Il prossimo.

- Scegli un punto di ripristino prima dell’infezione Successivo > Finire.

Metodo: 3 Uso del software di recupero dati

Ripristinare i file crittografati da [email protected] Ransomware con l’aiuto di software di recupero dati

Comprendiamo quanto sia importante dati per voi. Nel caso in cui i dati crittografati non possono essere ripristinati utilizzando i metodi di cui sopra, gli utenti sono invitati a ripristinare e recuperare i dati originali utilizzando software di recupero dati.