| Attenzione, molti scanner anti-virus hanno rilevato [email protected] ransomware come una minaccia per il tuo computer | ||

| [email protected] ransomware è contrassegnato da questi Anti Virus Scanner | ||

| Anti Virus Software | Versione | di rilevamento |

| Zillya | 2018.0.4503 | Generico |

| MAX | 5.0.544344 | [email protected] ransomware.BB |

| Avast-Mobile | 4.522313 | Variante di Win64/[email protected] ransomware.C |

| Virusdie External Site Scan | 8.5.139 | Trojan – Win32/Qoologic, IMDetect |

| Suggerimento: Disinstallare [email protected] ransomware Completamente – download gratis | ||

[email protected] ransomware potrebbe essere entrato nel tuo pc attraverso questi software. Se non li hai installati, allora liberati di loro crop 3.0 , iStar Composer 1.21 , Photo Jumble 2.0.0 , EyeTV EPG Proxy 0.9.12 , FinanceBase 2.3 , FLV to iMove Converter , Mini theme 1.0 , 3D Desktop Aquarium Screen Saver , Muscle! 1.6.2 , ClockWorksMB 1.2 , Sticky Windows 2.4.1 , San Francisco Screensaver 1.0 , ScummVM 1.7.0 , Captur 2.3 , iPoo MPEG to iPhone Converter , Smart Zipper Pro 3.10 , Teeny Bears icons 1.1 , Rapid WordPress Cloner 1.4 | |

Informazioni su [email protected] ransomware Attaccare

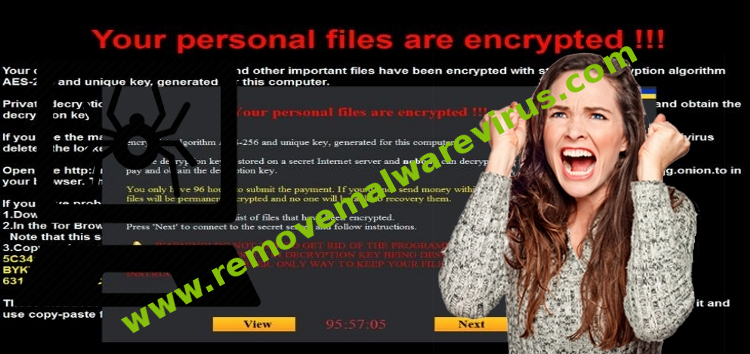

[email protected] ransomware è un malware progettato per intimidire gli utenti e crittografare i loro file per ottenere un riscatto. Il ransomware ha anche una funzione di blocco dello schermo che consente di visualizzare la richiesta di riscatto immediatamente dopo che l’attacco è stato eseguito su un sistema. Il display mostra un messaggio che indica che il sistema di destinazione contiene file e applicazioni piratati e quindi il sistema è stato bloccato dal [email protected] ransomware. Tuttavia questo messaggio è falso ed è stato appositamente creato per allarmare gli utenti. Afferma che l’utente interessato deve pagare una multa, per sbloccare i file crittografati e ripristinare l’accesso. Gli utenti dovrebbero sapere che il [email protected] ransomware usa questa strategia di paura per ricevere il riscatto dagli utenti. È stato osservato che la stessa strategia viene abitualmente utilizzata da virus del crimine falso. Il carico utile di questo ransomware può essere identificato all’interno del sistema sotto un file protetto da password con un formato di archivio. È stato osservato che il ransomware si sta ampiamente diffondendo usando messaggi freeware e spam. È stato anche identificato come simile a una famiglia di ransomware.

[email protected] ransomware è stato trovato in grado di apportare modifiche al registro di Windows che gli consente di rimanere a lungo nel sistema. Può riavviarsi ogni volta che il sistema si avvia in modo che gli utenti non possano eseguire altre operazioni all’interno del proprio sistema. Il ransomware è stato trovato per aggiungere l’estensione a file di vari formati come immagini, audio, video, testi, documenti, database, archivi e backup. I file tuttavia non sono crittografati ma vengono convertiti in eseguibili portatili. [email protected] ransomware possibile eliminare le copie del volume shadow dal sistema operativo Windows che rende difficile ottenere file dai backup. Tuttavia, la visualizzazione del riscatto informa gli utenti che i loro file sono stati crittografati e che devono pagare una quantità di pochi BTC per ripristinare i loro file. Tuttavia, gli utenti interessati non dovrebbero rispondere a tali messaggi falsi e maligni in quanto possono rimuovere il ransomware utilizzando i passaggi mostrati qui.

Rimuovere [email protected] ransomware dal PC

Fase 1: Rimuovere [email protected] ransomware in Modalità provvisoria con prompt dei comandi:

- Scollegare il PC con connessione di rete.

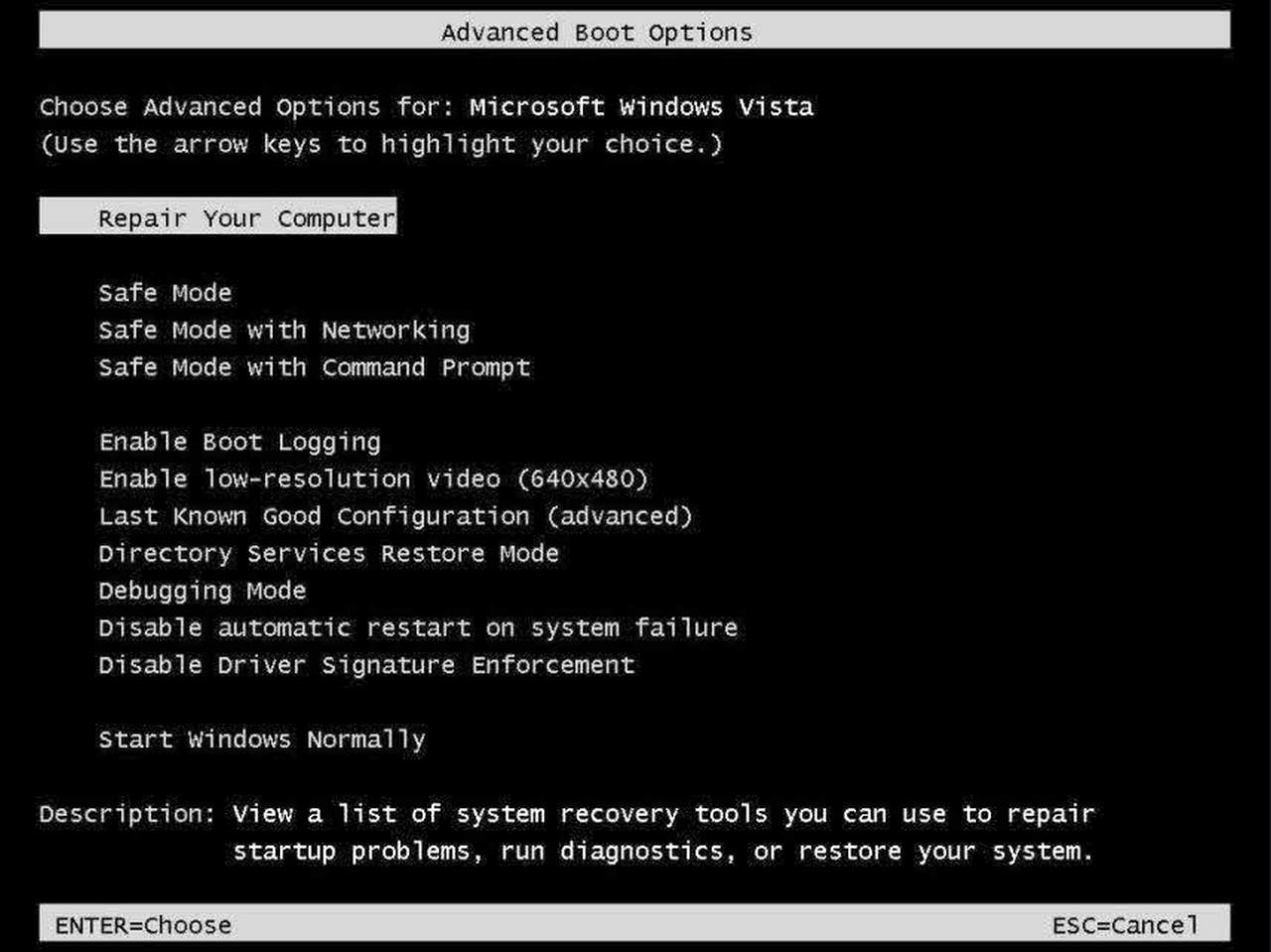

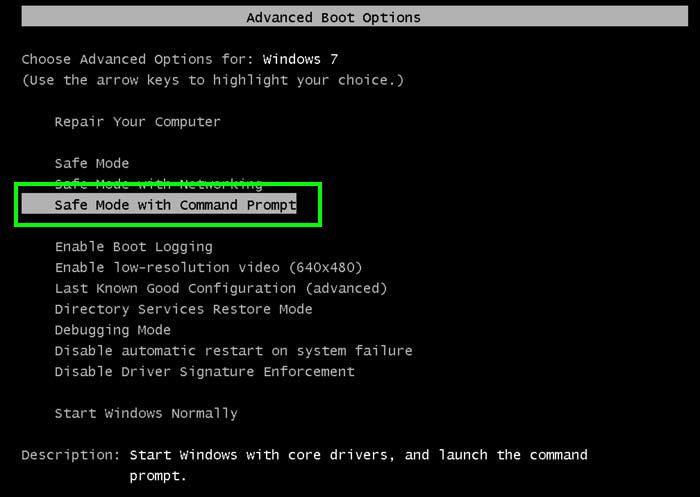

- Fare clic sul pulsante di riavvio e tenere premuto regolarmente tasto F8 durante il riavvio del sistema.

- Quando spettacolo “Opzioni avanzate di Windows Menu” sullo schermo e.

- selezionare “Modalità provvisoria con prompt dei comandi” e premere il tasto Invio.

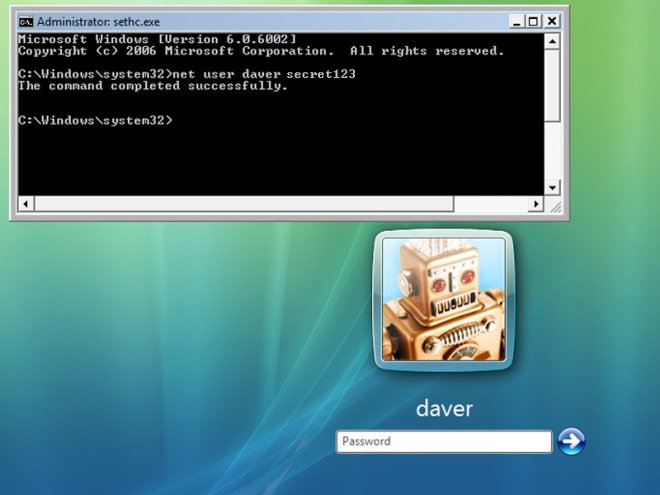

- È necessario effettuare il login al computer con l’account Administrator per la piena privilegio.

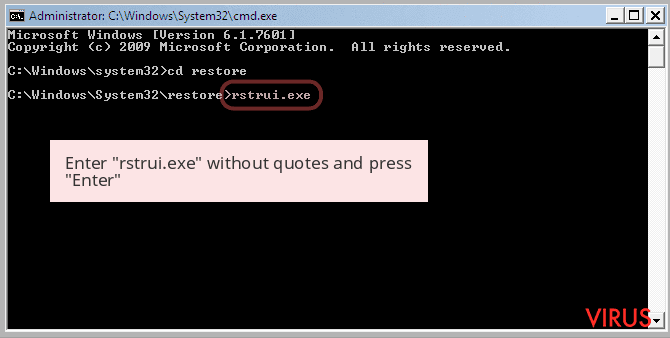

- Una volta visualizzato il prompt dei comandi digitare rstrui.exe e premere Invio

- Ora seguire le istruzioni sullo schermo per completare il ripristino del sistema.

Fase 2: Rimuovere [email protected] ransomware utilizzando MSConfig in modalità provvisoria:

- Spegnere il computer e riavviare di nuovo.

- Durante l’avvio premere il tasto “F8” costantemente aprire “Opzioni avanzate di Windows Menu”.

- Utilizzare i tasti freccia per selezionare l’opzione “Modalità provvisoria” e premere il tasto Invio.

- Una volta get sistema iniziato andare al menu Start. Tipo “msconfig” nella casella di ricerca e avviare l’applicazione.

- Vai alla scheda Avvio e cercare i file da% AppData% o% TEMP% cartelle utilizzando rundll32.exe. Vedere un esempio qui sotto:

C: \ Windows \ System32 \ rundll32.exe C: \ Utenti \ nomeutente \ AppData \ Local \ Temp \ regepqzf.dll, H1N1

- Disattivare tutte le voci malevoli e salvare le modifiche.

- Ora riavviare il computer normalmente.

Fase 3: Uccidi processo dannoso correlati Per [email protected] ransomware

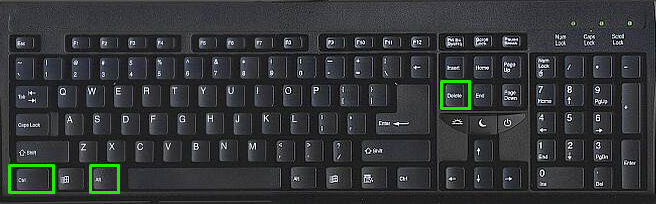

- Premere Alt + Ctrl + Canc pulsanti insieme.

- Si aprirà il Task Manager sullo schermo.

- Vai al processo Tab e trovare [email protected] ransomware processo correlato.

- Fare clic sul processo Termina adesso il tasto per fermare il processo in esecuzione.

Fase 4: Rimuovere [email protected] ransomware virus dal voce del Registro

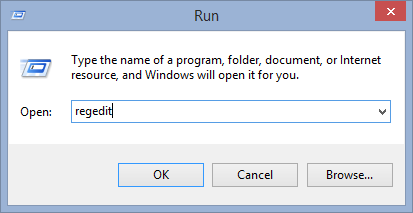

- Premere il tasto “Windows + R” insieme per aprire Run Box.

- Digitare “regedit” e fare clic sul pulsante OK.

- Individuare e rimuovere [email protected] ransomware voci relative.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnceEx

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Runonce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServices

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunServicesOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

Ora si spera che hai rimosso completamente il virus dal computer [email protected] ransomware. Se siete ancora ottenere un messaggio di riscatto dalla minaccia o in grado di accedere ai file, allora vuol dire che il virus ancora rimangono nel computer. In tale situazione non si dispone di qualsiasi altra opzione tranne la rimozione di questo virus utilizzando uno potente strumento di rimozione malware.

Mentre se una copia di backup dei file infetti o crittografati, allora si può anche reinstallare il sistema operativo di Windows. Questo cancellerà tutti i file e dati con l’infezione [email protected] ransomware. Si otterrà un sistema informatico completamente vuoto con nessun file. Ora è possibile utilizzare il backup per ottenere il vostro file. Se non si dispone di alcun backup quindi utilizzando lo strumento di rimozione malware è una scelta migliore per voi.

Se avete qualsiasi domanda o domanda per quanto riguarda il computer, allora si può facilmente chiedere il problema ai nostri esperti. Vai alla pagina fare qualsiasi domanda e ottenere la risposta per la query direttamente da esperti fuori.