| Attenzione, molti scanner anti-virus hanno rilevato [email protected] ransomware come una minaccia per il tuo computer | ||

| [email protected] ransomware è contrassegnato da questi Anti Virus Scanner | ||

| Anti Virus Software | Versione | di rilevamento |

| NANO-Antivirus | 2018.5.1232 | Generico |

| MAX | 8.3.212839 | [email protected] ransomware.CC |

| Netcraft | 3.545132 | Variante di Win32/[email protected] ransomware.A |

| Sucuri SiteCheck | 8.1.139 | Internet Spy, CrisysTec Sentry |

| Suggerimento: Disinstallare [email protected] ransomware Completamente – download gratis | ||

[email protected] ransomware potrebbe essere entrato nel tuo pc attraverso questi software. Se non li hai installati, allora liberati di loro Shopper 3.0.2 , meinKOPPPro 1.1 , Nakishi 1.0 , XQuartz 2.7.7 , Hockey Nations 2011 1.0 , Xtream Path 1.6 , Mystery of Seagull Rd 1.0 , iGooMap 2.1.7 , Todo 3.0.6 , Burnerz , Calendar Class X 2.0 , Free Flickr eXporter iPhoto Plugin 0.5.1 , Spider-Man 2 1.1 , System Lens 2.61 , Carbook X 4.0.2 , FastIcns 3.1 , NTFS-3G , Smithmicro Poserfusion 2014 , iStonsoft iPhone Backup Extractor | |

Descrizione dettagliata di [email protected] ransomware

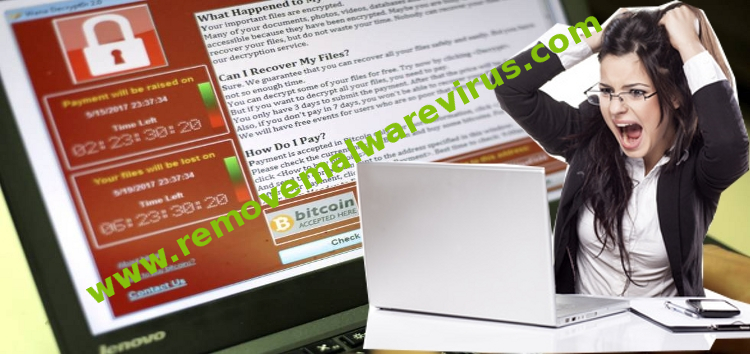

[email protected] ransomware è un file che crittografa il malware ed è stato identificato come una versione aggiornata del suo predecessore. Il ransomware è in grado di crittografare file di vari formati utilizzando un codice di crittografia forte e sicuro. Gli utenti possono trovare i loro file in condizioni non funzionanti non appena il ransomware lancia il suo attacco. È persino in grado di apportare modifiche indesiderate alle impostazioni del sistema cruciale che gli consentono di rilanciare se stesso. [email protected] ransomware è stato trovato per eliminare le copie shadow del sistema operativo Windows che rende difficile ottenere i file, ma uno strumento avanzato, come quello qui fornito, può essere di grande aiuto per un utente interessato nel recupero dei propri file. È stato osservato che il ransomware utilizza mezzi ingannevoli per diffondersi ampiamente. [email protected] ransomware è stato identificato per utilizzare i messaggi di spam per allarmare gli utenti inviando documenti redatti come fattura, ordine di acquisto, dettagli del conto e ricevute bancarie per convincerli della legittimità di questi contenuti. Le righe tematiche di queste mail hanno utilizzato diversi modelli che consentono di eludere i filtri spam incorporati nella messaggistica. È stato anche osservato che i documenti utilizzano nomi e disegni di aziende rinomate per promuovere la sua richiesta di convalida. Gli utenti possono inconsapevolmente fare clic sugli allegati che contengono il ransomware incorporato come macro. È stato anche scoperto che il [email protected] ransomware utilizza meccanismi di bundle software per eludere l’esame degli utenti. I payload sono impacchettati con freeware e sono nascosti come formati di file validi come gli archivi, che vengono immediatamente installati insieme alle altre applicazioni.

[email protected] ransomware può essere osservato per crittografare vari file come testi, immagini, file audio, video clip, presentazioni, database, fogli di calcolo, backup e archivi. I file possono diventare immediatamente irriconoscibili dal sistema operativo e quindi non possono essere eseguiti da esso. Ottengono un’estensione e vengono rinominati con quell’estensione che viene aggiunta alla fine del nome file precedente. [email protected] ransomware lascia una richiesta di riscatto in tutte le cartelle esistenti e il desktop che contiene informazioni riguardanti l’attacco. La nota chiede agli utenti interessati di contattare gli attori delle minacce a un ID e-mail. [email protected] ransomware informa gli utenti che possono ricevere ulteriori istruzioni contattandoli usando il loro identificatore personale, che consiste in caratteri casuali. Poiché la richiesta di riscatto non fornisce dettagli sulla quantità di riscatto che deve essere corrisposta dagli utenti per ottenere una chiave di decrittografia, sarebbe sicuro presumere che possa essere negoziata. Tuttavia non è sicuro e gli utenti possono rimuovere il ransomware seguendo questo post.

Cosa fare se il vostro PC infettati da [email protected] ransomware

L’infezione ransomware è stato progettato principalmente con lo scopo di spaventare gli utenti e ingannare i loro soldi. Ci vuole i file su ostaggio e richiesta di riscatto per restituire i dati importanti. Ma ora la domanda è: cosa si può fare quando il sistema è stato infettato dal virus [email protected] ransomware? Qui ci sono alcune opzioni che è possibile utilizzare per sbarazzarsi di questa brutta infezione.

Niente panico – Beh, la prima cosa che è niente panico e poi completamente check out sistema per i file di lavoro. Se hai tutti i file di lavoro poi copiarlo su un’unità USB.

Pay Ransom – altra opzione è che si può pagare il riscatto e l’ora di ottenere il vostro file indietro. (In realtà una cattiva opzione)

Utilizzare Backup – di pulire intere file di sistema, rimuovere completamente l’infezione dal PC e ripristinare i file con qualsiasi backup.

Rimuovere Infezione – È inoltre possibile eliminare virus [email protected] ransomware utilizzando lo strumento di rimozione malware e rimuovere tutti i file infetti. In seguito è possibile recuperare tutti i dati utilizzando qualsiasi strumento di recupero dati. (Nel caso in cui non si dispone di backup dei file.) – Metodo consigliato.

Reinstallare Windows – L’ultima opzione è reinstallare il sistema operativo di Windows. Sarà rimuovere completamente tutti i dati così come l’infezione. Si otterrà un nuovo PC gratis infezione.

Come rimuovere [email protected] ransomware virus dal PC

Fase 1 – Avviare il computer in modalità provvisoria.

Fase 2 – Rimuovere i file di registro di entrata infetti.

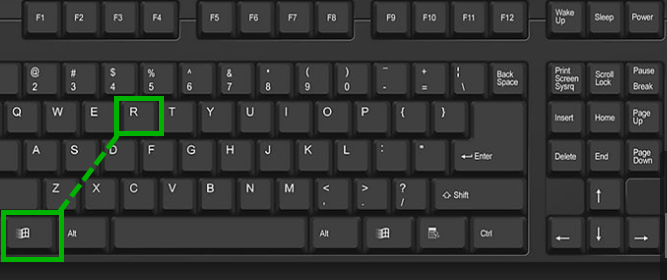

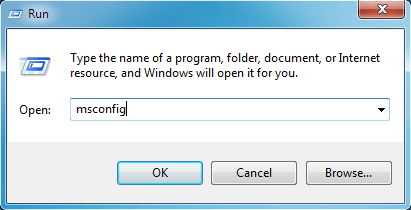

- Fare clic su Windows bandiera e il tasto R insieme.

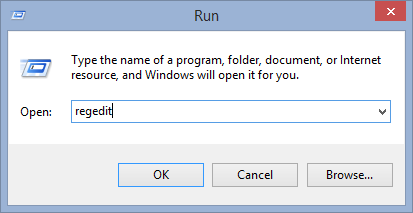

- Digitare “regedit” e fare clic sul pulsante OK

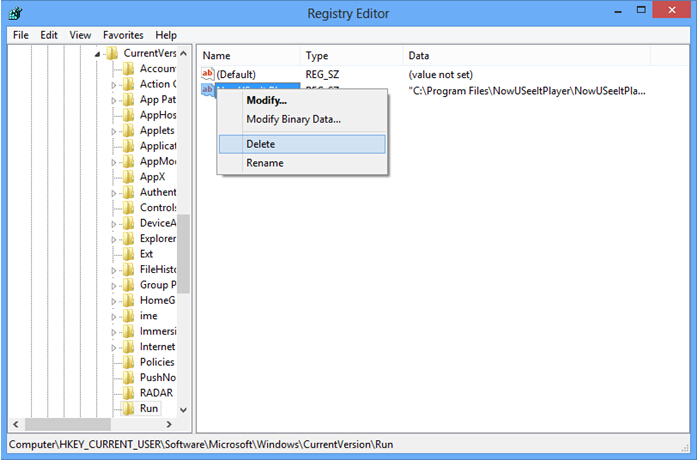

- Trovare ed eliminare le seguenti voci.

HKEY_LOCAL_MACHINESOFTWAREsupWPM

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesWpm

HKEY_CURRENT_USERSoftwareMicrosoftInternet ExplorerMain “Default_Page_URL”

HKEY_LOCAL_Machine\Software\Classes\[[email protected] ransomware]

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Uninstall\[[email protected] ransomware]

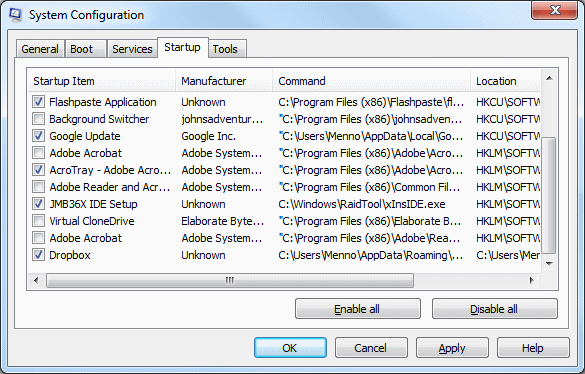

Fase 3 – Rimuovi da msconfig

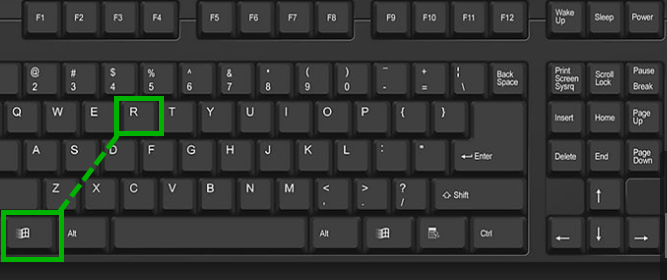

- Clicca contemporaneamente i tasti Windows + R.

- Digitare msconfig e premere Invio

- Vai alla scheda Avvio e deselezionare tutte le voci dal fornitore sconosciuta.

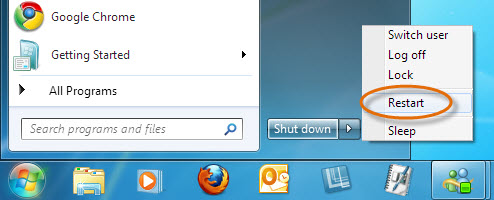

Fase 4 – Riavviare il computer normalmente.

Controllare il computer ora. Se il virus è passato allora si può iniziare usig il computer. Se l’infezione rimane per poi dirigersi verso il passo successivo.

Fase 5 – Ripristino configurazione di sistema

- Inserire disco di installazione di Windows per un’unità CD e riavviare il PC.

- Mentre l’avvio del sistema, tenere premuto il tasto F8 o F12 per ottenere opzioni di avvio.

- Ora selezionare l’opzione di avvio dell’unità CD da avviare il computer.

- Poi dopo si otterrà l’opzione di ripristino del sistema sul vostro schermo.

- Selezionare Ripristino configurazione di sistema un’opzione dall’elenco.

- Scegliere un sistema più vicino punto di ripristino quando il PC non è stato infettato.

- Ora seguire l’opzione sullo schermo per ripristinare il computer.

Se i metodi manuali di cui sopra non hanno rimosso il virus [email protected] ransomware allora dovete unica opzione per rimuovere l’infezione utilizzando uno strumento di rimozione malware. E ‘l’ultima e l’unica opzione che può facilmente e in modo sicuro rimuovere questo brutto minaccia dal computer.

Avendo alcune domande allarmanti nella vostra mente? Ottenere il vostro dubbio cancellata dai nostri esperti del supporto tecnico con esperienza. Basta andare alla sezione chiarire eventuali dubbi, compilare i dettagli e la tua domanda. Il nostro team di esperti ti darà risposta dettagliata su vostra richiesta.