Analisi delle minacce per: [email protected] Ransomware

| Nome | [email protected] Ransomware |

| Tipo di malware | ransomware |

| Famiglia Ransomware | Dharma Ransomware |

| Mese della scoperta | Settembre 2018 |

| Estensione del file | .brrr |

| rivelazione | Scarica gratis [email protected] Scanner Ransomware |

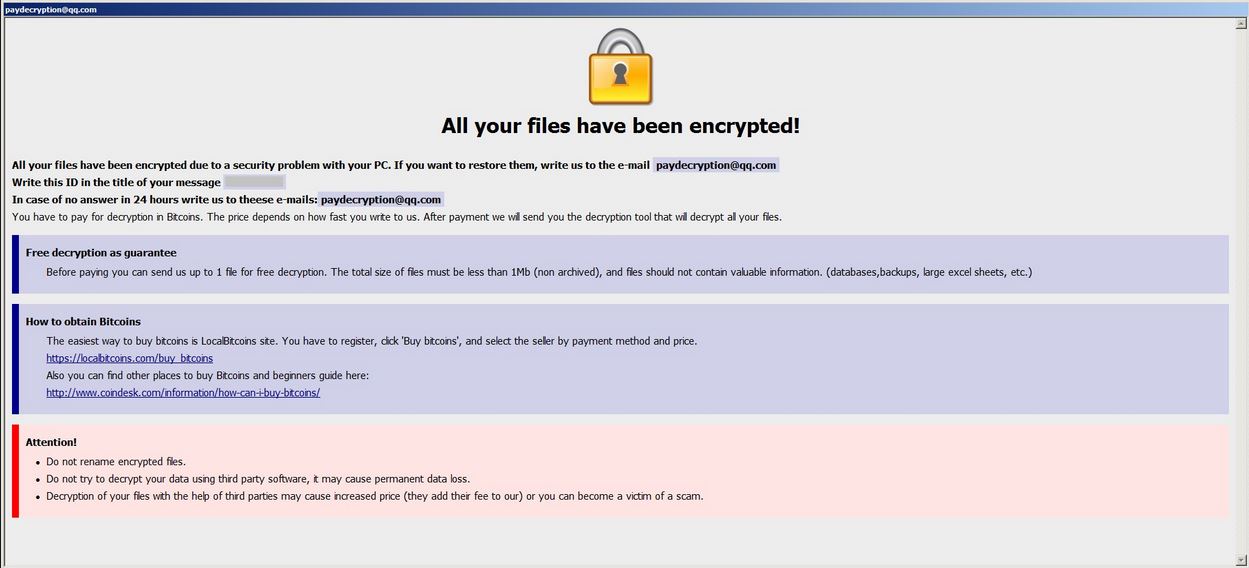

[email protected] Ransomware è una minaccia malware recentemente scoperta che ha funzionalità di crittografia dei file. Il malware è stato scoperto dai ricercatori di sicurezza nella seconda settimana di settembre 2018. Il ransomware è stato identificato come appartenente alla famiglia Dharma Ransomware, ma in seguito ad ulteriori analisi è stato scoperto che ha anche il codice di Crysis Ransomware. [email protected] Ransomware segue un processo simile come altre cripto-minacce. Crittografa molti tipi di file generati dall'utente che sono disponibili sul sistema e lascia una nota di riscatto per informare gli utenti sull'attacco. Agli utenti viene chiesto di pagare una certa somma in forma di valuta crittografica se desiderano ottenere un decryptor che è promesso di decifrare tutti i file. [email protected] Ransomware lascia l'estensione del file '.brrr' ai file che sono criptati. Il riscatto non è in una forma di finestra HTA chiamata 'Info.hta'. La nota è simile al dharma ransomware come mostrato di seguito, ad eccezione della parte che il contatto menzionato nel post è "[email protected]".

Estensione di file che vengono crittografati da [email protected] Ransomware

.odc, .odm, .odp, .ods, .odt, .docm, .docx, .doc, .odb, .mp4, .sql, .7z, .m4a, .rar, .wma, .gdb, .tax , .pkpass, .bc6, .bc7, .avi, .wmv, .csv, .d3dbsp, .zip, .sie, .sum, .ibank, .t13, .t12, .qdf, .bkp, .qic,. bkf, .sidn, .sidd, .mddata, .itl, .itdb, .icxs, .hvpl, .hplg, .hkdb, .mdbackup, .syncdb, .gho, .cas, .svg, .map, .wmo, .itm, .sb, .fos, .mov, .vdf, .ztmp, .sis, .sid, .ncf, .menu, .layout, .dmp, .blob, .esm, .vcf, .vtf, .dazip , .fpk, .mlx, .kf, .iwd, .vpk, .tor, .psk, .rim, .w3x, .fsh, .ntl, .arch00, .lvl, .snx, .cfr, .ff,. vpp_pc, .lrf, .m2, .mcmeta, .vfs0, .mpqge, .kdb, .db0, .dba, .rofl, .hkx, .bar, .upk, .das, .iwi, .litemod, .asset, .forge, .ltx, .bsa, .apk, .re4, .sav, .lbf, .slm, .bik, .epk, .rgss3a, .pak, .big, .wallet, .wotreplay, .xxx, .desc , .py, .m3u, .flv, .js, .css, .rb, .png, .jpeg, .txt, .p7c, .p7b, .p12, .pfx, .pem, .crt, .cer,. der, .x3f, .srw, .pef, .ptx, .r3d, .rw2, .rwl, .raw, .raf, .orf, .nrw, .mrwref, .mef, .erf, .kdc, .dcr, .cr2, .crw, .bay, .sr2, .srf, .arw , .3fr, .dng, .jpe, .jpg, .cdr, .indd, .ai, .eps, .pdf, .pdd, .psd, .dbf, .mdf, .wb2, .rtf, .wpd,. dxg, .xf, .dwg, .pst, .accdb, .mdb, .pptm, .pptx, .ppt, .xlk, .xlsb, .xlsm, .xlsx, .xls, .wps.

[email protected] È stato riscontrato che il ransomware si diffonde utilizzando i documenti abilitati per le macro che vengono inviati agli utenti in forma ingannevole insieme alle e-mail di spam. Vengono inoltre installati da pagine Web compromesse che ospitano kit di exploit. Sarebbe saggio rimuovere immediatamente il ransomware invece di contattare i suoi sviluppatori per il pagamento di riscatto usando i seguenti passaggi.

Gratis la scansione del PC di Windows per rilevare [email protected] Ransomware

Come rimuovere [email protected] Ransomware Virus manualmente

Fase 1: rimuovere questa infezione ransomware brutta, è necessario essere necessario riavviare il computer nella provvisoria con rete di seguire i metodi di riposo.

- Riavviare il computer e tenere premuto continuamente F8.

- Troverete l’opzione Advance avvio sullo schermo del computer.

- Selezionare Modalità provvisoria con opzione di rete utilizzando i tasti freccia.

- Accedi al computer con l’account Administrator.

Fase 2: Passo tutti i processi legati [email protected] Ransomware

- Premere i tasti Windows + R insieme per aprire Run Box.

- Tipo “taskmgr” e fare clic su OK o premere il tasto Invio.

- Ora vai alla scheda Processo e scoprire processo correlato [email protected] Ransomware.

- Fare clic sul pulsante Termina processo per fermare quel processo in esecuzione.

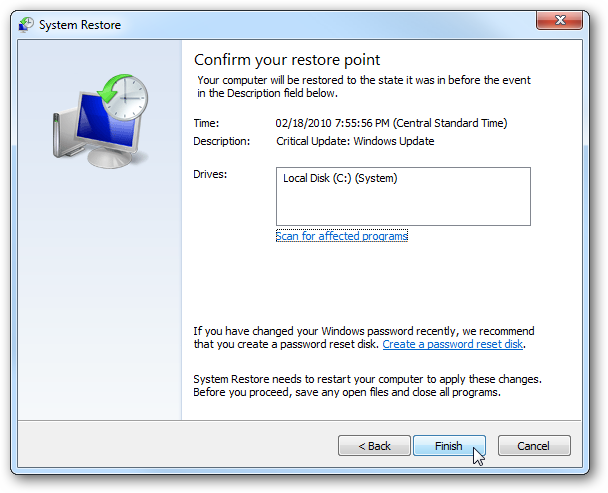

Fase 3: Ripristinare il PC di Windows alle impostazioni di fabbrica

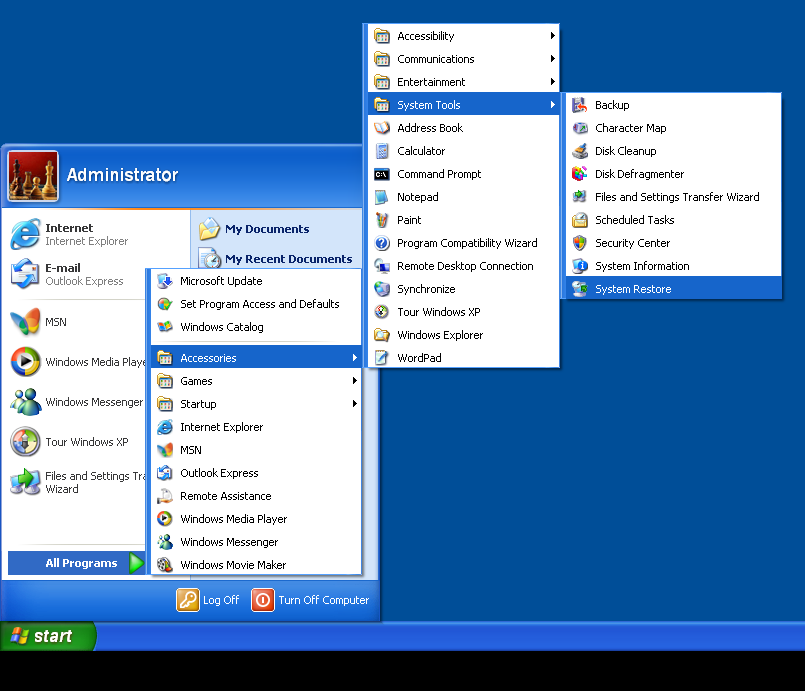

Ripristino configurazione di sistema di Windows XP

- Accedere a Windows come amministratore.

- Fare clic su Start> Tutti i programmi> Accessori.

- Trova Utilità di sistema e fare clic su Ripristino configurazione di sistema.

- Selezionare Ripristina il computer a uno stato precedente e fare clic su Avanti.

- Scegliere un punto di ripristino quando il sistema non è stato infettato e fare clic su Avanti.

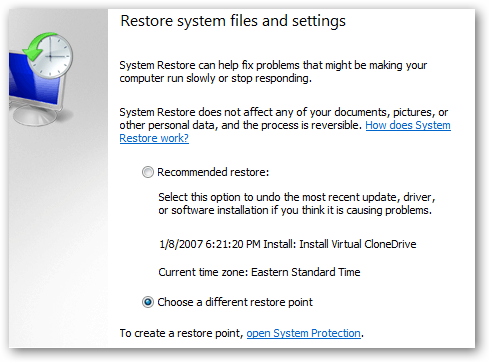

Ripristino configurazione di sistema di Windows 7 / Vista

- Vai al menu Start e trovare Ripristino nella casella di ricerca.

- Ora selezionare il sistema opzione Ripristina dai risultati di ricerca.

- Dal sistema finestra Ripristino, fare clic sul pulsante Avanti.

- Selezionare un punti di ripristino in cui il PC non è stato infettato.

- Fare clic su Avanti e seguire le istruzioni.

Ripristino configurazione di sistema di Windows 8

- Vai alla casella di ricerca e digitare Pannello di controllo.

- Selezionare Pannello di controllo e l’opzione di riscossione aperti.

- Ora Selezionare l’opzione Open System Restore.

- Per saperne di qualsiasi recente punto di ripristino quando il PC non è stato infettato.

- Fare clic su Avanti e seguire le istruzioni.

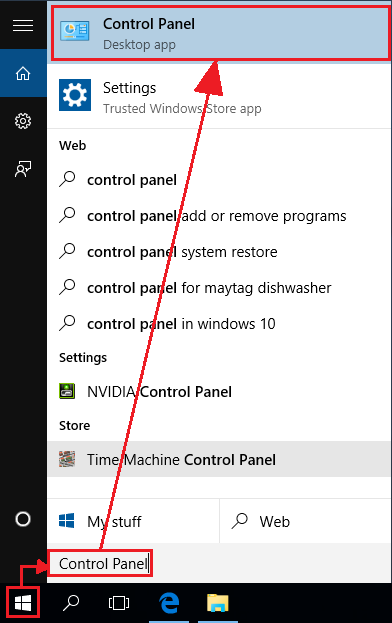

Ripristino configurazione di sistema di Windows 10

- Fare clic destro sul menu Start e selezionare Pannello di controllo.

- Aprire il Pannello di controllo e scoprire l’opzione di ripristino.

- Selezionare Ripristino Recupero> Open System> Avanti.

- Scegli un punto di ripristino prima dell’infezione Avanti> Fine.

Speranza questi passaggi manuali aiuterà a rimuovere con successo l’infezione [email protected] Ransomware dal computer. Se sono state eseguite tutte le operazioni manuali di cui sopra e ancora non è possibile accedere ai file o non è possibile rimuovere questa infezione ransomware brutta dal computer allora si dovrebbe scegliere un potente strumento di rimozione malware. Si può facilmente rimuovere questo virus dannosi dal computer utilizzando tool di terze parti. E ‘il migliore e il modo più semplice per sbarazzarsi di questa infezione.

Se avete qualsiasi ulteriore domanda riguardo a questa minaccia o la sua rimozione allora si può chiedere direttamente la domanda da parte dei nostri esperti. Un gruppo di esperti di supporto tecnico altamente esperti e qualificati sono in attesa di aiutarvi.