| 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH è un Verme | |

| Trojan Sceso da 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH sono Rundis.gen!A, Trojan.Dialer.bty, Trojan.Patched.BC, CeeInject.gen!DR, Troj/DwnLdr-KLB, Trojan.CoinMiner.G, Linuz, Emold.U, Autorun.CH, Troj/Mdrop-CCL | |

| Spyware correlati Bundleware, Spyware.PowerSpy, BDS/Bifrose.EO.47.backdoor, SafeStrip, BugsDestroyer, Trojan – Win32/Qoologic, Spyware.Ardakey, Application.The_PC_Detective, Spy-Agent.BG, Incredible Keylogger, Trojan.Win32.CP4000 | |

| Errore di Windows causato da 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH – 0x8024000A WU_E_COULDNOTCANCEL Cancellation of the operation was not allowed., 0x000000F1, 0x8024001A WU_E_POLICY_NOT_SET A policy value was not set., 0x80244023 WU_E_PT_HTTP_STATUS_GATEWAY_TIMEOUT Same as HTTP status 503 – the request was timed out waiting for a gateway., 0x00000009, 0x00000025, 0x80243FFF WU_E_AUCLIENT_UNEXPECTED There was a user interface error not covered by another WU_E_AUCLIENT_* error code. , 0x0000009C, 0x00000066, 0x00000094 | |

| 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH infetta questi file .dll di Windows Microsoft.Security.ApplicationId.PolicyManagement.PolicyModel.Resources.dll, hpowiad1.dll, SonicMPEGAudioS.dll, vmx_fb.dll, NlsLexicons0020.dll, xolehlp.dll, narrhook.dll, perftrack.dll, ieframe.dll, ftpsvc.dll, WcsPlugInService.dll, url.dll, jgsh400.dll |

14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH potrebbe essere entrato nel tuo pc attraverso questi software. Se non li hai installati, eliminali Purge 1.0 , Google Smart 2.1 , Kinect 3D Viewer 1.0 , Screen Tunnel 1.1 , Symbolic Composer , PrintMe 1.0.1 , gamaguchi 2.1 , Hidden Objects – Crime Scene Pack 3.204 , PDFFastWeb 2.2 , Morph Age Express 4.1.3 , Fantastical , Lechuza 1.2 , SafariBlock 2.2r1 , DVRPics 1.0 , NetBook for iPhone 1.0 | |

Elimina 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH {Guida aggiornata per la rimozione dei troiano)

Rapporto di ricerca su 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH

| Nome | 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH |

| Genere | Troiano |

| Impatto sul rischio | Alto |

| Descrizione | A causa della presenza di 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH, i criminali possono facilmente cancellare, modificare, copiare e spostare file sui dischi. |

| Possibili sintomi | Degrado delle prestazioni del sistema, altri attacchi di malware, cyber-furto, ecc. |

| Strumento di rilevamento/rimozione | Scarica 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH Scanner per confermare l’attacco del virus 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH. |

Ultime informazioni su 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH

14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH è uno dei più pericolosi virus Troiano dotato di funzionalità di accesso remoto. Questo malware è stato rilevato dalle società anti-virus. Secondo gli investigatori della sicurezza informatica, la minaccia viene identificata con diversi nomi. Questi hacker utilizzano il 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH per attaccare le reti e i server aziendali.

Sulla base del rapporto di ricerca pubblicato dai ricercatori di malware, la minaccia viene fornita con un nuovo modello che contiene la capacità del servizio di accesso remoto ai Troiano (RAT). La modifica nell’algoritmo di lavoro di 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH attira l’attenzione di artisti con una competenza limitata che cercavano un’applicazione RAT che fosse abbastanza facile da gestire per raccogliere dati dai PC interessati e quindi attivare operazioni di seconda fase. Tecnicamente parlando, si tratta di un virus Troiano avanzato che esegue un’applicazione dannosa sulla macchina Windows compromessa e che supporta anche i server Command e Control basati su TOR.

In che modo 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH si diffonde e funziona?

Il carico utile dannoso di questo malware è principalmente proliferato da file di testo, immagini fasulle e e-mail di spam. Inoltre, 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH esegue il primo comando per acquisire informazioni sul firewall del computer infetto e sull’applicazione antivirus attiva. Il corpo di questo malware consiste in diversi moduli che amplieranno le funzionalità della minaccia e consentiranno agli operatori di inviare aggiornamenti relativamente facili.

Proprietà dannose di 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH

- Con la connessione desktop remota del tuo sistema, gli hacker criminali dietro 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH inseriranno i loro comandi tramite mouse e tastiera.

- Ha la capacità di accendere la telecamera sulla macchina interessata e acquisire anche l’input.

- A causa della presenza di questo Troiano, i criminali possono facilmente cancellare, modificare, copiare e spostare i file sui dischi.

- Il computer Windows compromesso può essere istruito per scaricare altri file dannosi relativi al virus 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH dal database dell’hacker.

- Può monitorare quali programmi sono attualmente in esecuzione sul PC e può anche avviare e persino terminare i software.

Pertanto, si consiglia vivamente di eliminare il virus 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH dalla macchina interessata il più rapidamente possibile utilizzando un potente scudo anti-malware.

Procedura per rimuovere 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH

Fase 1 >> Come Avviare Windows in Modalità Provvisoria per Isolare 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH

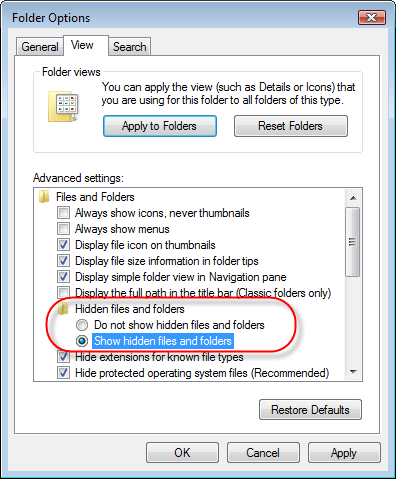

Fase 2 >> Come visualizzare i file nascosti creato da 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH

Per Windows XP

-

Uscire tutti i programmi e Vai desktop.

-

Selezionare sull’icona Risorse del computer e fare doppio clic per aprirlo.

-

Fare clic sul menu Strumenti e selezionare ora e cliccare su Opzioni cartella.

-

Selezionare su Visualizza scheda che compare in una nuova finestra.

-

Segno di spunta sulla casella accanto a Dispaly il contenuto delle cartelle di sistema.

-

Ora Selezionare la casella in modo da visualizzare i file nascosti e cartelle.

-

Ora premere su Applica e OK per chiudere la finestra.

-

Non appena vengono eseguiti questi passaggi, è possibile visualizzare i file e le cartelle che sono state create da 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH e nascoste fino ad ora.

Per Windows Vista

-

Ridurre al minimo tutte le finestre e Vai desktop.

-

Fare clic sul pulsante Start che si trova in basso LEF angolo con il logo di Windows.

-

Fare clic sul pannello di controllo sul menu e Aprirlo.

-

Pannello di controllo può essere aperto in visualizzazione classica o Pannello di controllo vista Home.

-

Se è stata selezionata la visualizzazione classica, seguire questa.

-

Fare doppio clic sull’icona della cartella per aprirla.

-

Ora selezionate la scheda Visualizza.

-

Clicca su Opzione visualizzare i file nascosti o cartelle.

-

Se è stato selezionato Pannello di controllo vista Home, seguire questa.

-

Aspetto e collegamento personalizzazione è di essere cliccato.

-

Selezionare su Mostra file nascosti o cartelle.

-

Premere Applica Opzione e fare clic su OK.

-

Questo mostrerà tutte le cartelle comprese quelle create da 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH.

Sapere come visualizzare file nascosti in Windows 7, Windows 8 e Windows 10

(A seguito della procedura di cui sopra sono necessarie per visualizzare tutti i file creati da 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH e che è noto per esistere sul PC compromessi.)

-

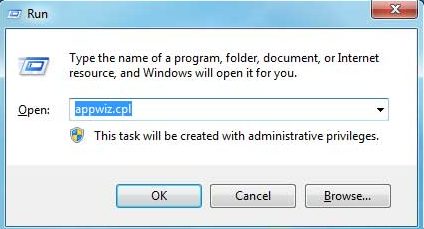

Aprire la scatola Run tenendo insieme il Start key e R.

-

Ora Tipo e appwiz.cpl ingresso e premere OK.

-

Questo vi porterà al Pannello di controllo, ora Cerca programmi sospetti o tutte le voci relative a 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH. Unistall una volta se vi capita di trovarlo. Tuttavia essere sicuri di non disinstallare qualsiasi altro programma dalla lista.

-

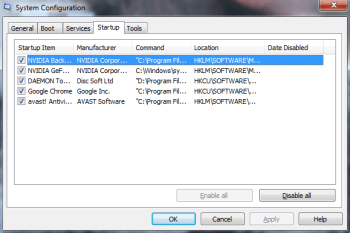

Nel campo di ricerca, type msconfig e premere su Invio, questo pop-up una finestra.

-

Nel menu di avvio, deselezionare tutte le 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH voci relative o che sono sconosciuti come produttore.

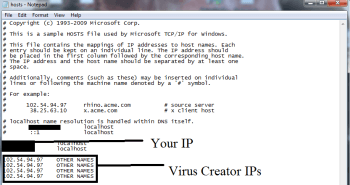

Fase 3 >> Aprire la scatola Run premendo Start Key e R in combinazione

-

Copy + incollare il seguente comando come.

-

notepad %windir%/system32/Drivers/etc/hosts e stampa su OK.

-

Si aprirà un nuovo file. Se il sistema è stato violato da 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH, certo IP verrà visualizzato che si trova nella parte inferiore dello schermo.

-

Cercare l’IP sospetto che è presente nella vostra Localhost.

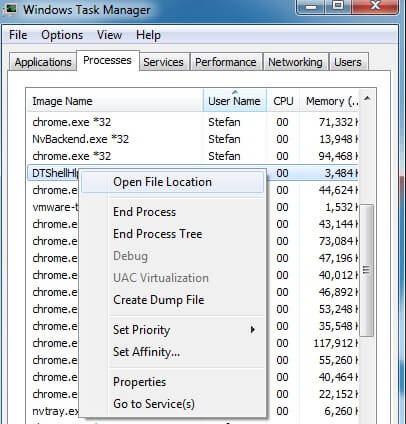

Fase 4 >> Come di interrompere 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH processi in esecuzione

-

Andare sulla scheda Processi premendo CTRL + SHIFT + ESC Keys insieme.

-

Cercare le 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH processi in esecuzione.

-

Fare clic destro su 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH e terminare il processo.

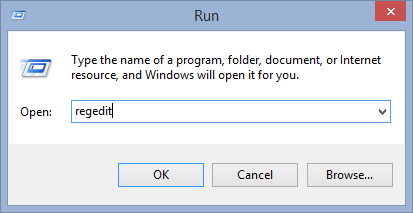

Fase 5 >> Come rimuovere 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH correlati Registry Entries

-

Aperto Registro di sistema digitando Regedit nella casella Esegui e premere Invio chiave.

-

Si aprirà tutto l’elenco delle voci.

-

Ora Trovare e ricercare le voci create da 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH e con cautela eliminarlo.

-

In alternativa, è possibile cercare manualmente nella lista per eliminare 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH manualmente.

Purtroppo, se non si riesce a rimuovere 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH, la scansione del PC Ora. Anche presentare domanda e fateci sapere nel caso in cui si stanno avendo qualche dubbio. I nostri esperti saranno sicuramente risponderà con alcuni suggerimenti positivi per la stessa. Grazie!